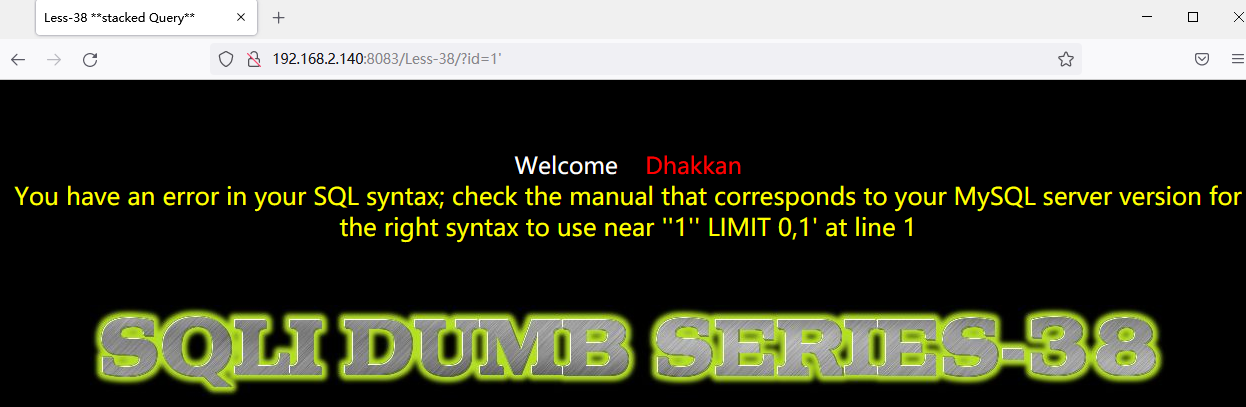

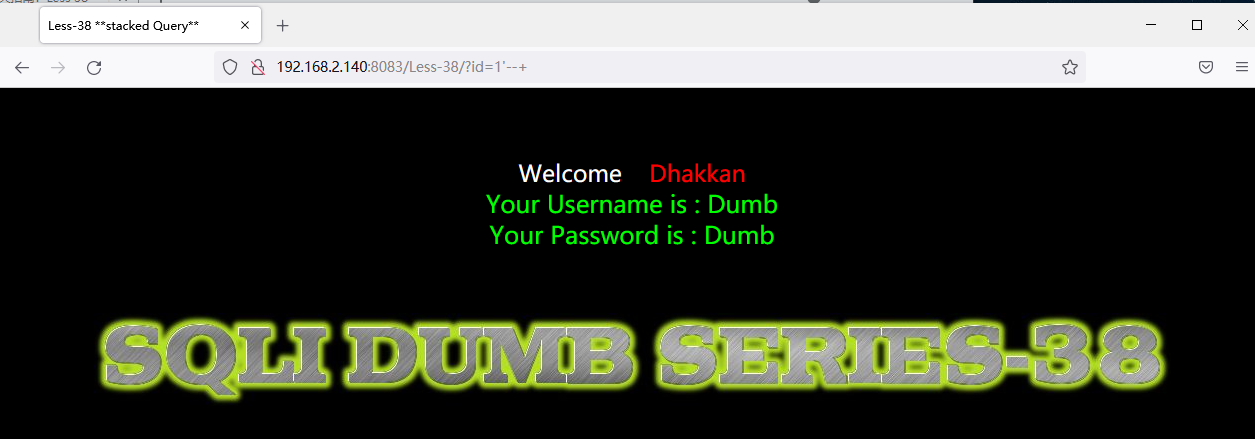

1.输入正确的参数,网页回显正常的信息。使用单引号闭合,网页回显错误信息。

2.注释掉后面的信息,网页返回正常信息,说明此处存在单引号闭合的字符型注入。

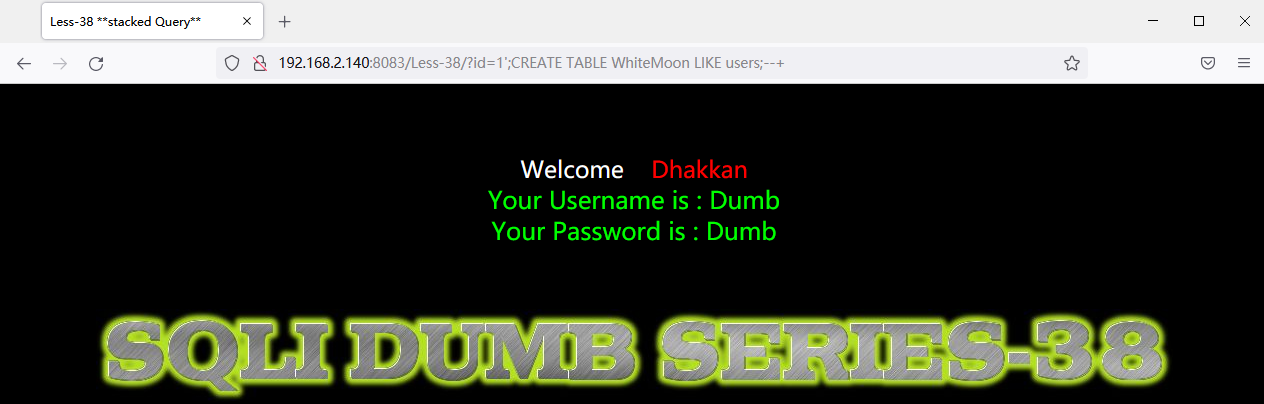

3.根据wp,此处需要使用到堆叠注入

此处使用 Less 1 的 payload 就可以完成注入,此处用于测试堆叠注入。所谓堆叠注入就是在原语句后加上分号,从而闭合前面的内容作为第一条 SQL 语句。然后在后面输入第二条的数据库操作语句,在条件允许可以被后端带入数据库执行。堆叠注入使用的范围非常有限,例如后端可能会限制 SQL 只执行一条语句。一旦这种漏洞存在,对数据库的破坏性是毁灭性的,因为这表示攻击者可以肆意对数据库进行操作。

例如此处使用堆叠注入新建一张表,使用 CREATE TABLE 子句,该表将复制 users 表作为一张新的表存在。这种复制可以结合 SQL 注入爆出表名来复制,也可以用社会工程学来猜测。

?id=1‘;CREATE TABLE WhiteMoon LIKE users;--+

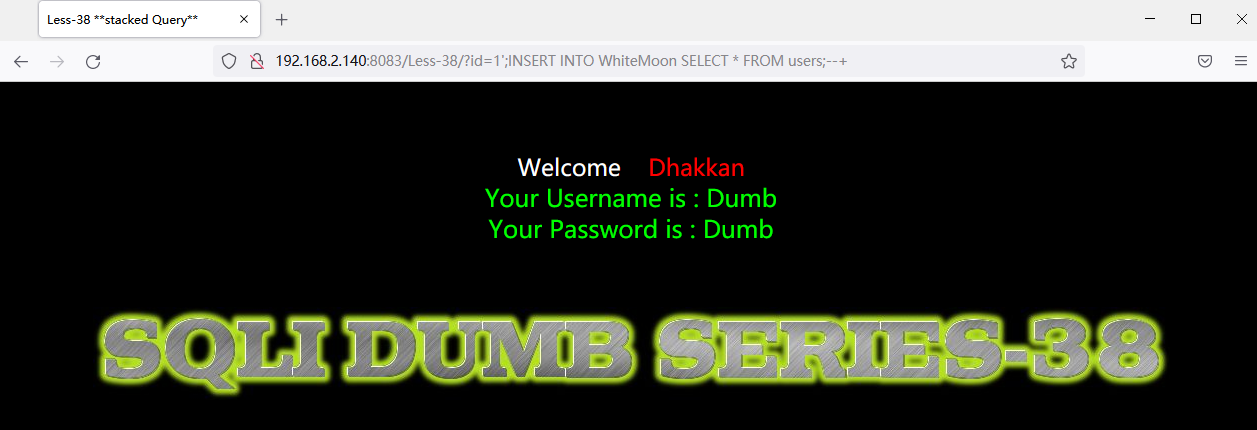

4.使用堆叠查询把 users 表中的数据插入新的表中,使用 INSERT INTO 子句实现。

5.使用堆叠查询新建的表的所有记录删掉,使用 DELETE 子句实现。

6.使用堆叠查询把新建的表删掉,使用 DROP 子句实现

原文:https://www.cnblogs.com/chensicha/p/15268117.html