思路:第一次接触phps这个后缀,第一眼打开的时候是想着用御剑去扫目录,但是很遗憾没有扫到index.phps,然后用burp抓包返回包信息也没有看到端倪,最后看了WP知道了index.phps这个玩法。输入后就得到了flag

phps文件就是php的源代码,用于提供给用户看的代码,因为用户无法直接通过web浏览器看到php文件的内容所以需要用phps文件代替。通俗来讲就是index.phps是服务器提供给用户的可以查看的php代码

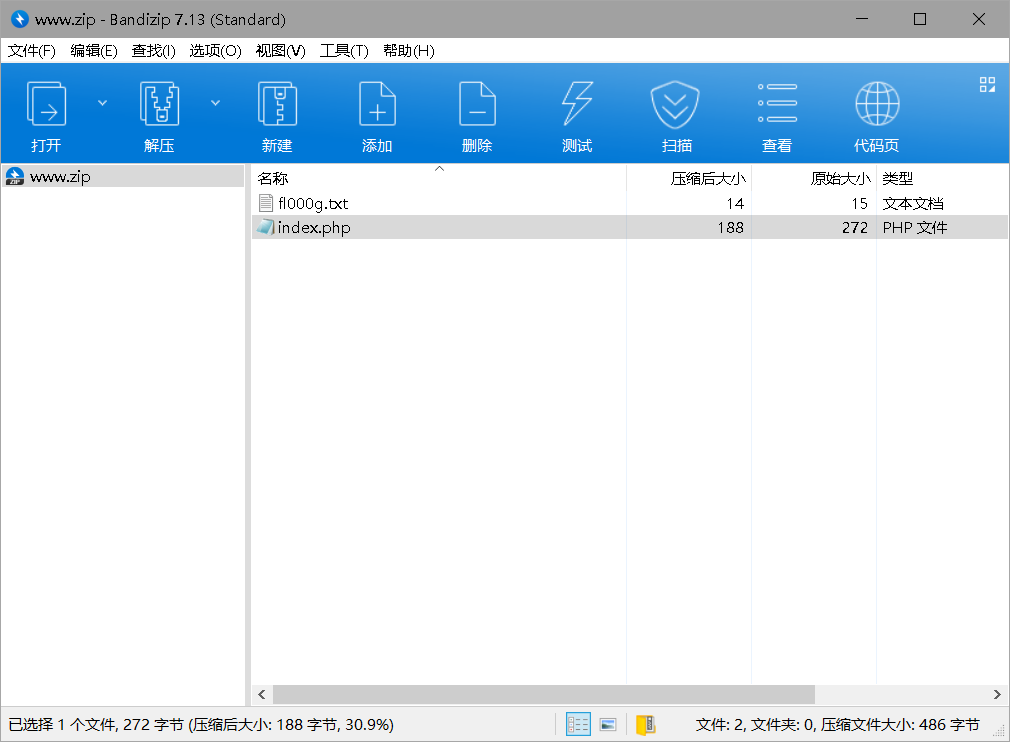

看到压缩包,之前做过phps源码泄露,想着可能是index.phps.rar,没有反应。后来又试了index.phps.zip,index.zip,在index.zip下载了空白文件,但是www.zip下载了有效文件。

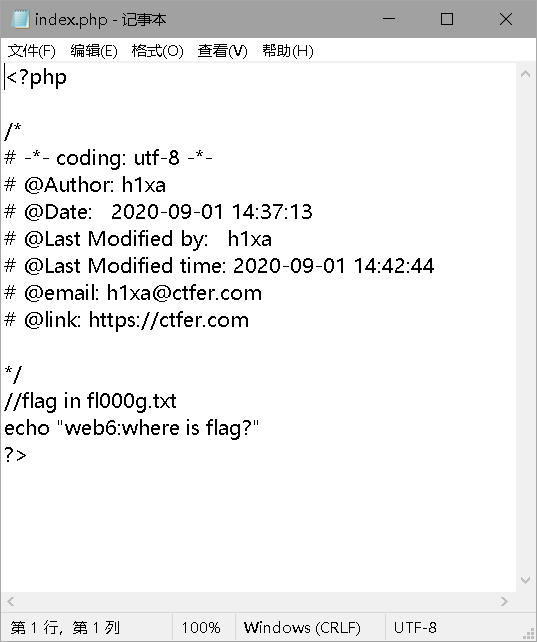

index.php内容如下:

直接打开fl000g.txt是无效的,内容如下:

从web端输入:

http://03653d2d-19fb-4f28-8aec-de63a09106f2.chall.ctf.show:8080/fl000g.txt

git和svn是两款版本控制工具,有时候开发人员会忘记删除而导致git泄露

夺旗方法:

http://875e6d45-0cbe-4362-923a-39c2ce466ab7.chall.ctf.show:8080/.svn/

http://17454f65-d694-43ec-a64d-7b3ea433cc4a.chall.ctf.show:8080/.git/

原文:https://www.cnblogs.com/Tianwenfeigong/p/14426657.html