查看代码

<?php header ("X-XSS-Protection: 0"); // Is there any input? if( array_key_exists( "name", $_GET ) && $_GET[ ‘name‘ ] != NULL ) { // Feedback for end user $html .= ‘<pre>Hello ‘ . $_GET[ ‘name‘ ] . ‘</pre>‘; } ?>

array_key_exists() 函数检查某个数组中是否存在指定的键名,如果键名存在则返回 true,如果键名不存在则返回 false。这里键名为 name

可以看到,low级别的代码只是判断了name参数是否为空,如果不为空的话就直接打印出来,并没有对name参数做任何的过滤和检查,存在非常明显的XSS漏洞。

漏洞利用

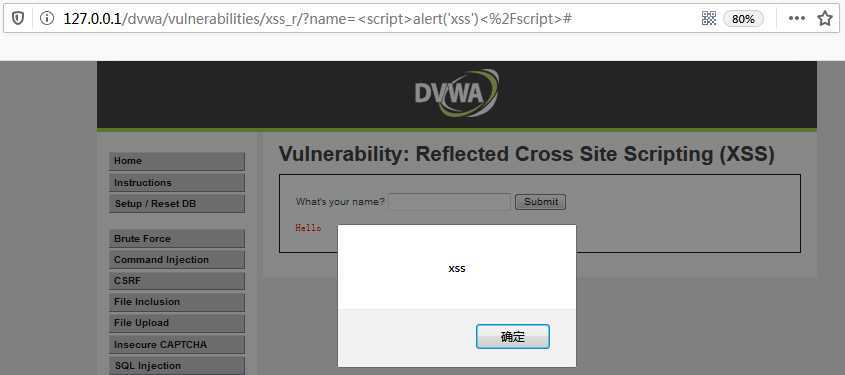

我们输入 <script>alert(‘xss‘)</script> 直接就执行了我们的 js 代码

DVWA-11.1 XSS (Reflected)(反射型跨站脚本)-Low

原文:https://www.cnblogs.com/zhengna/p/12781049.html