1.1是监控你自己系统的运行状态,看有没有可疑的程序在运行。

1.2是分析一个恶意软件,就分析Exp2或Exp3中生成后门软件;分析工具尽量使用原生指令或sysinternals,systracer套件。

1.3假定将来工作中你觉得自己的主机有问题,就可以用实验中的这个思路,先整个系统监控看能不能找到可疑对象,再对可疑对象进行进一步分析,好确认其具体的行为与性质。

2.1系统运行监控

(1)使用如计划任务,每隔一分钟记录自己的电脑有哪些程序在联网,连接的外部IP是哪里。运行一段时间并分析该文件,综述一下分析结果。目标就是找出所有连网的程序,连了哪里,大约干了什么(不抓包的情况下只能猜),你觉得它这么干合适不。如果想进一步分析的,可以有针对性的抓包。

(2)安装配置sysinternals里的sysmon工具,设置合理的配置文件,监控自己主机的重点事可疑行为。

参考:schtask与sysmon应用指导

2.2恶意软件分析

分析该软件在

(1)启动回连

(2)安装到目标机

(3)及其他任意操作时(如进程迁移或抓屏,重要是你感兴趣)。该后门软件

读取、添加、删除了哪些注册表项

读取、添加、删除了哪些文件

连接了哪些外部IP,传输了什么数据(抓包分析)

1、如果在工作中怀疑一台主机上有恶意代码,但只是猜想,所有想监控下系统一天天的到底在干些什么。请设计下你想监控的操作有哪些,用什么方法来监视

可以利用Windows的schtasks建立计划任务

可以利用sysmon,配置需要监控的端口、注册表信息、网络连接等信息,通过其生成的日志文件进行查看

可以利用wireshark进行抓包分析

2、如果已经确定是某个程序或进程有问题,你有什么工具可以进一步得到它的哪些信息

可以利用wireshark查看所抓到的数据包的具体信息

systracer进行快照的对比(注册表、文件等)

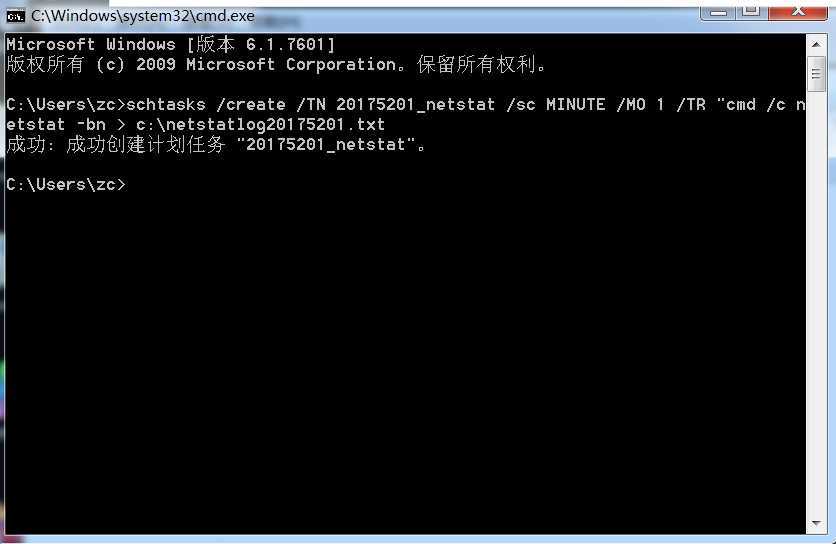

(1)在Win命令行输入指令schtasks /create /TN 20175201_netstat /sc MINUTE /MO 1 /TR "cmd /c netstat -bn > c:\netstatlog20175201.txt" 命令创建计划任务netstat_20175201

TN:Task Name,名字

sc: SChedule type,本例中是MINUTE,以分钟来计时

MO: MOdifier

TR: Task Run,要运行的指令是 netstat

-bn,b表示显示可执行文件名,n表示以数字来显示IP和端口

c:\netstatlog20175201.txt类似于Linux中的重定向,输出将存放在C盘下的netstatlog.txt文件中(自动生成)。

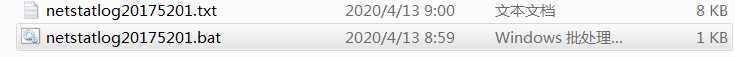

(2)在桌面创建一个netstat20175201.txt,输入内容为

date /t >> c:\netstatlog20175201.txt

time /t >> c:\netstatlog20175201.txt

netstat -bn >> c:\netstatlog20175201.txt

点击左上角文件→另存为→文件名改为netstat20175201.bat,保存类型选所有文件,保存到C盘。netstat20175201.bat比netstat20175201.txt多了日期与时间,这样看起来更方便。

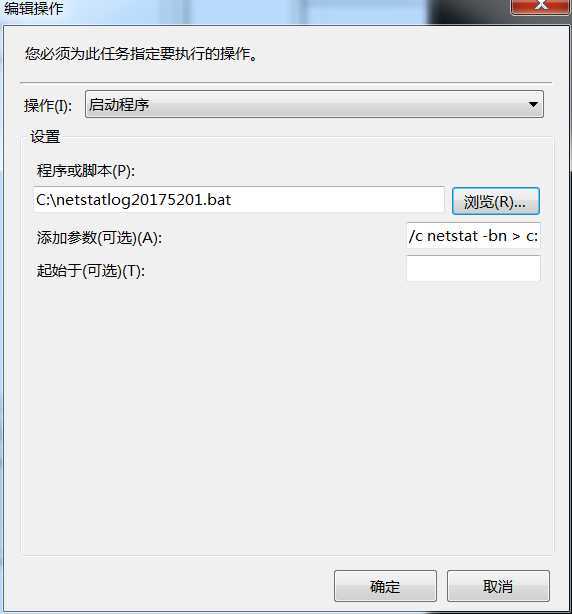

(3)搜索计算机管理 → 任务计划程序 → 任务计划程序库,可以看见新创建的任务netstat20175201

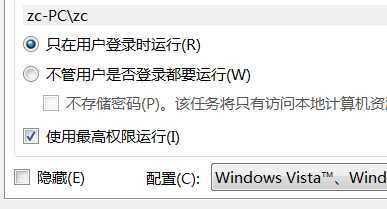

双击以管理员身份运行这个任务netstat20175201→操作→编辑,“程序或脚本”→浏览`选择C盘内netstat20175201.bat``批处理文件,清空参数

点击常规→ 勾选使用最高权限运行,不然程序不会自动运行

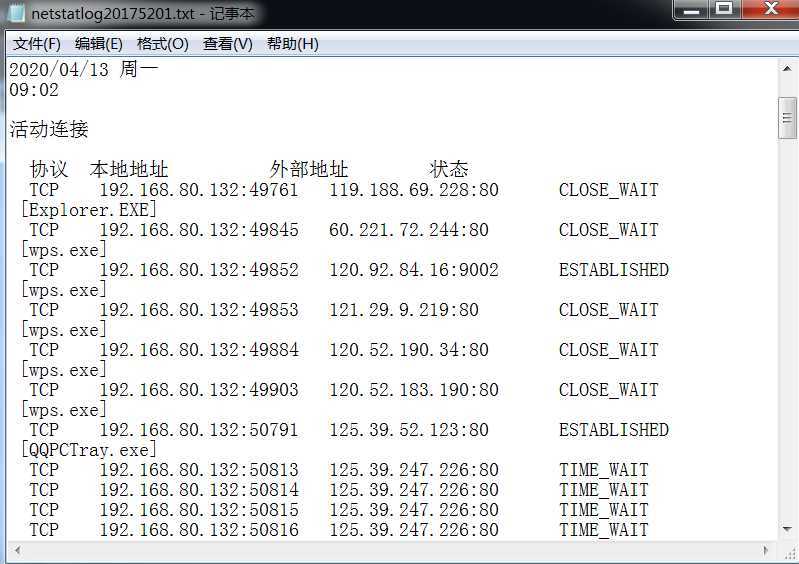

然后就能够在C盘目录下的netstatlog20175201.txt文件中看到记录的联网记录了

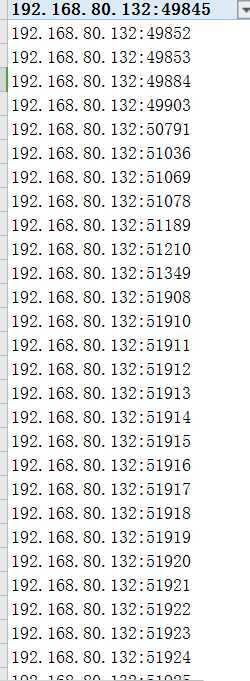

(4)当记录的数据足够丰富时,停止任务,将所得数据在excel中进行分析

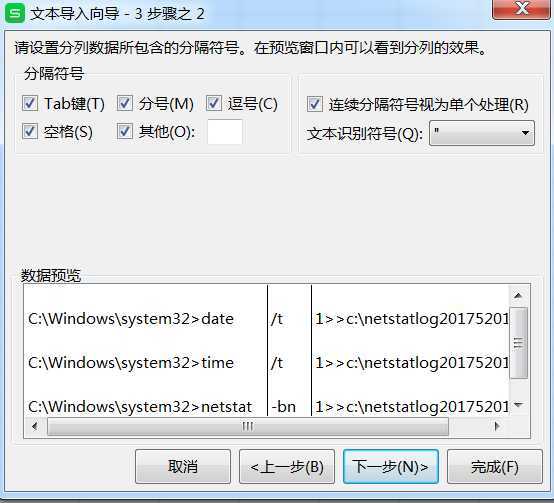

新建excel,数据→ 导入数据 → 选择数据源→ netstat20175201.txt

步骤1:勾选分隔符号

步骤2:勾选所有分隔符号

步骤3:列数据格式勾选常规→完成

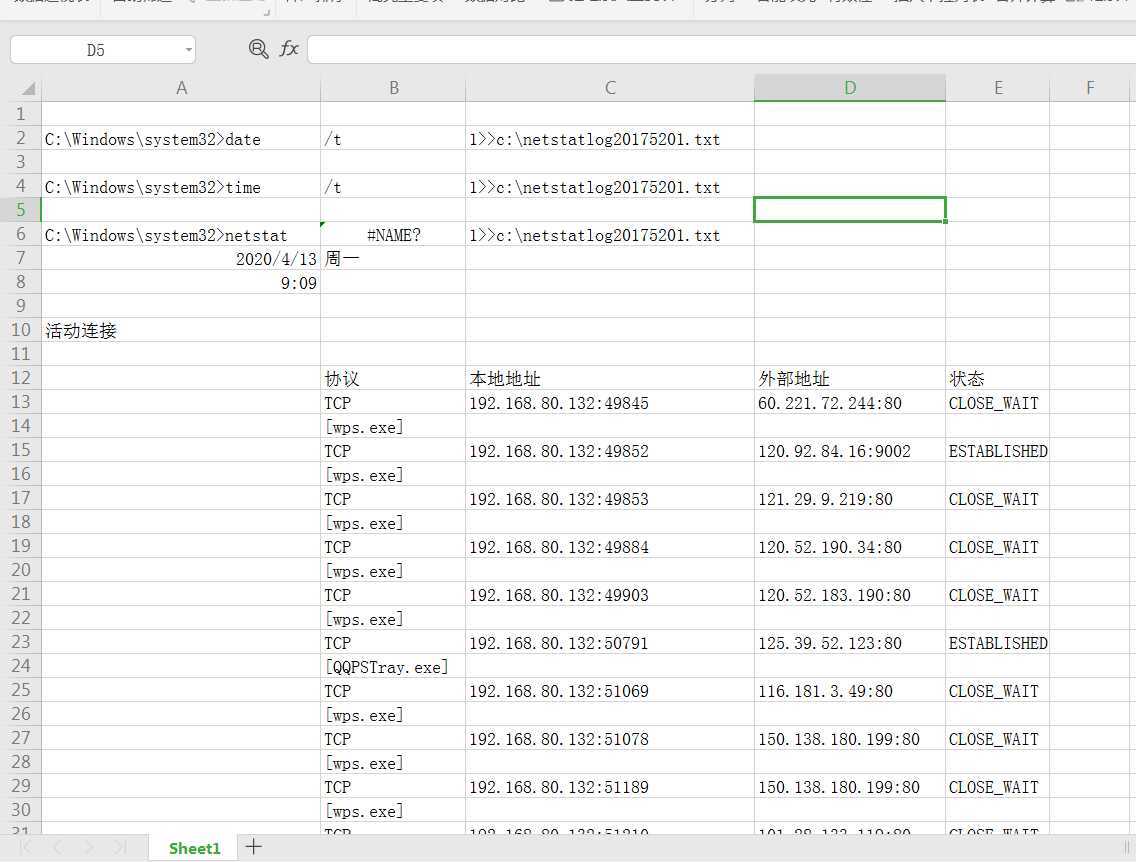

待分析数据如图

(5)统计分析数据

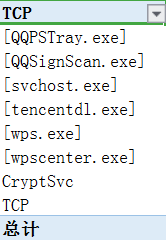

选中要分析的列→插入→数据透视图→ 勾选新工作表

进行汇总,结果如下图:

右侧勾选周一,发现联网最多的是QQ,对应的程QQPCTray.ex,排名第二的QQSighScan.exe。

(1)确定要监控的目标

在实际环境中,往往生产环境和使用需求不尽相同,而记录所有的日志又显得繁琐和庞大,这时候自定义规则显得尤为重要。sysmon提供了xml格式的配置文件来让用户自定义过滤规则。确定监控目标:进程创建ProcessCreate、进程创建时间FileCreatTime、网络连接NetworkConnect、远程线程创建CreateRemoteThread``。

(2)写好配置文件

<Sysmon schemaversion="4.23">

<!-- Capture all hashes -->

<HashAlgorithms>*</HashAlgorithms>

<EventFiltering>

<!-- Log all drivers except if the signature -->

<!-- contains Microsoft or Windows -->

<ProcessCreate onmatch="exclude">

<Image condition="end with">chrome.exe</Image>

</ProcessCreate>

<FileCreateTime onmatch="exclude" >

<Image condition="end with">chrome.exe</Image>

</FileCreateTime>

<NetworkConnect onmatch="exclude">

<Image condition="end with">chrome.exe</Image>

<SourcePort condition="is">137</SourcePort>

<SourceIp condition="is">127.0.0.1</SourceIp>

</NetworkConnect>

<NetworkConnect onmatch="include">

<DestinationPort condition="is">80</DestinationPort>

<DestinationPort condition="is">443</DestinationPort>

</NetworkConnect>

<CreateRemoteThread onmatch="include">

<TargetImage condition="end with">explorer.exe</TargetImage>

<TargetImage condition="end with">svchost.exe</TargetImage>

<TargetImage condition="end with">winlogon.exe</TargetImage>

<SourceImage condition="end with">powershell.exe</SourceImage>

</CreateRemoteThread>

</EventFiltering>

</Sysmon>

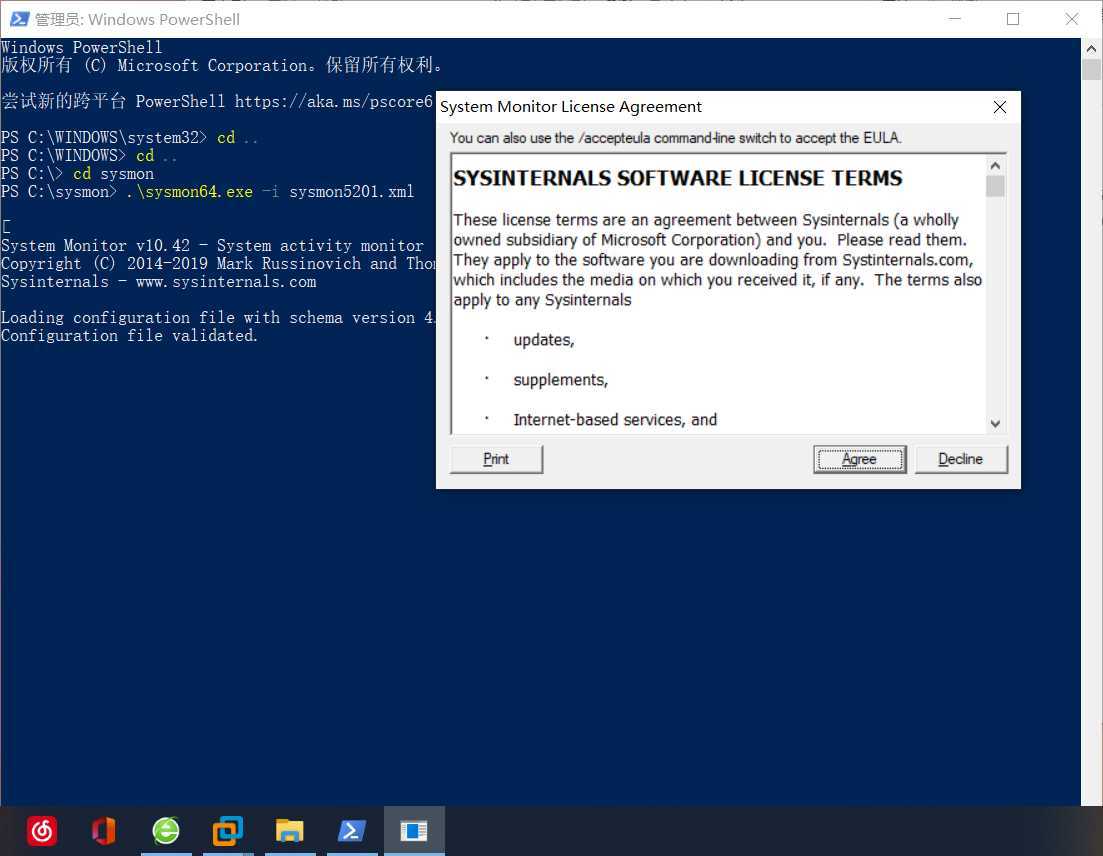

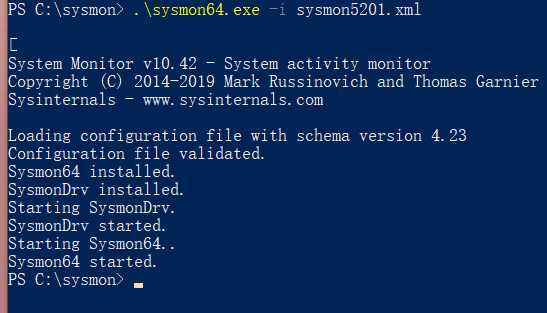

(3)启动sysmon

按Windows+X→进入Windows PowerShell(管理员)

确保Sysmon.exe和sysmon5201.xml都在C盘中,输入指令.\Sysmon.exe -i sysmon5201.xml安装Sysmon,点击Agree

安装成功如图

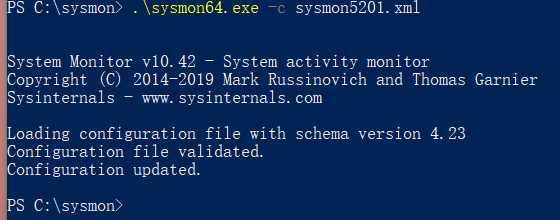

注:配置文件可以随时修改,修改完需要用如下指令更新一下.\Sysmon.exe -c sysmon5201.xml

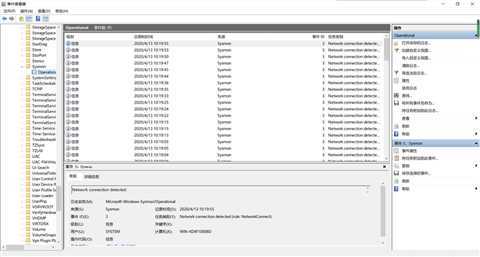

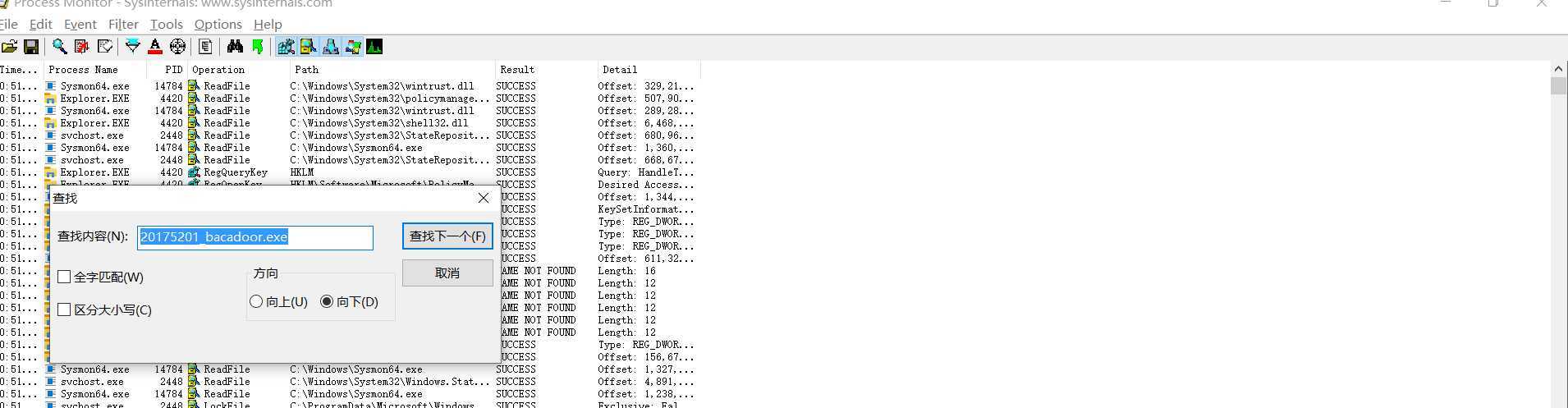

(4)在事件查看器里查看日志

按键Win+X->事件查看器->应用程序和服务日志->Microsoft->Windows->Sysmon->Operational

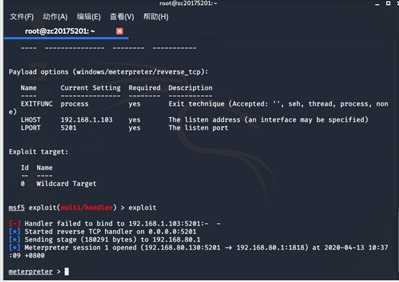

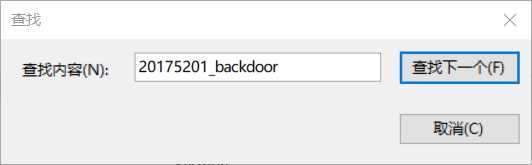

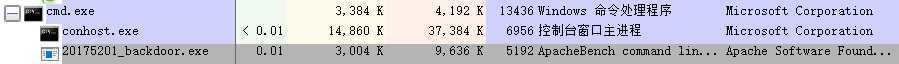

打开kali,Win运行后门文件20175201_backdoor.exe,回连到kali

查看日志,查找20175201_backdoor.exe

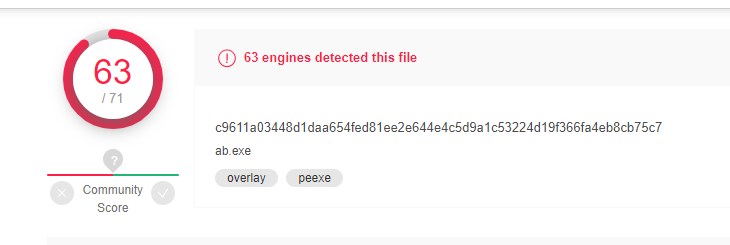

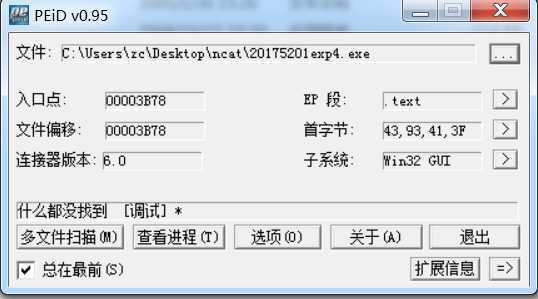

VirusTotal分析恶意软件把生成的恶意代码放在VirusTotal进行分析

这个地方不知道为啥名字变成ab了,没选错文件,重新试了几次还是ab。。

Process Explorer是由Sysinternals开发的Windows系统和应用程序监视工具,目前已并入微软旗下。不仅结合了Filemon(文件监视器)和Regmon(注册表监视器)两个工具的功能,还增加了多项重要的增强功能。包括稳定性和性能改进、强大的过滤选项、修正的进程树对话框(增加了进程存活时间图表)、可根据点击位置变换的右击菜单过滤条目、集成带源代码存储的堆栈跟踪对话框、更快的堆栈跟踪、可在 64位 Windows 上加载 32位 日志文件的能力、监视映像(DLL和内核模式驱动程序)加载、系统引导时记录所有操作等。

下载Process Explorer 并解压

Win运行木马,回连kali时,可以看到Process Explorer对其进行记录

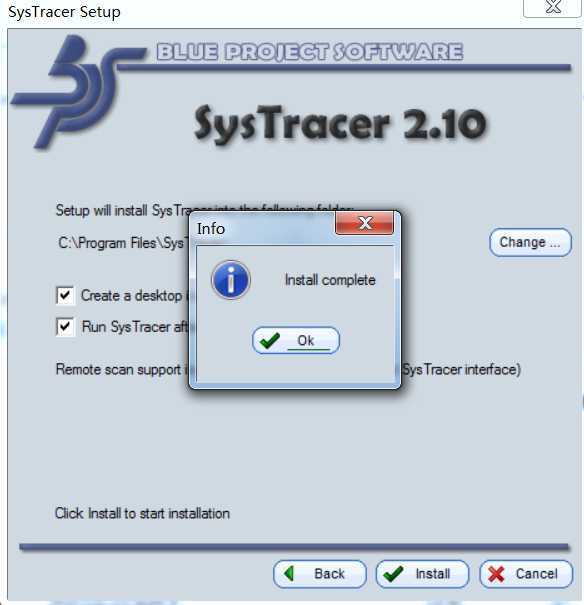

SysTrace软件,设置监听端口号为5201

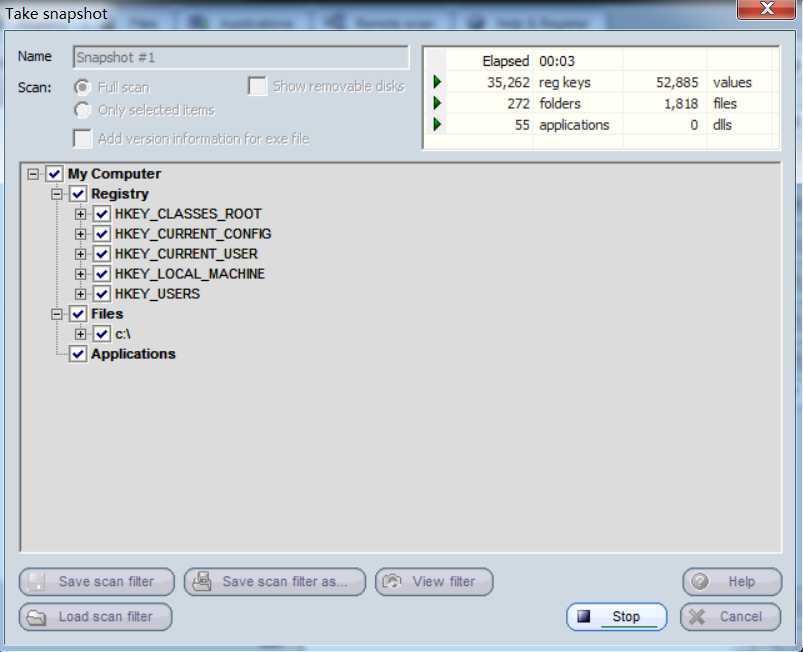

(1)Snapshots→Take snapshot不进行任何其他操作,直接Start保存快照,命名为Snapshot #1

(2)将木马植入win7虚拟机,对win7虚拟机注册表、文件等进行快照,保存为Snapshot #2

(3)打开kali的msfconsle,win7虚拟机运行木马,回连kali,win7下再次快照,保存为Snapshot #3

(4)在kali中对win7虚拟机进行屏幕截图,win7下再次快照,保存为Snapshot #4

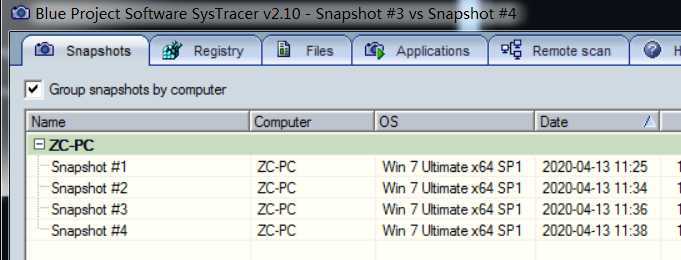

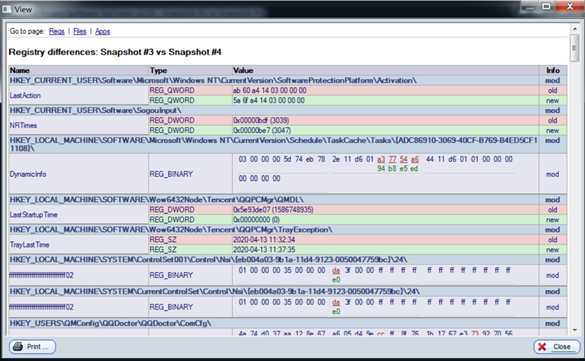

(5)点击Compare比较四个快照的不同之处

对比快照一和快照二。可以看到新增加了大量注册表

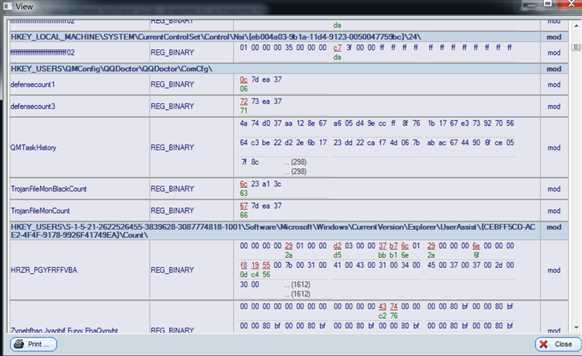

比较快照二与快照三``,又可以发现增加了大量可能无关的注册表值还有相关的进程

比较快照三与快照四``

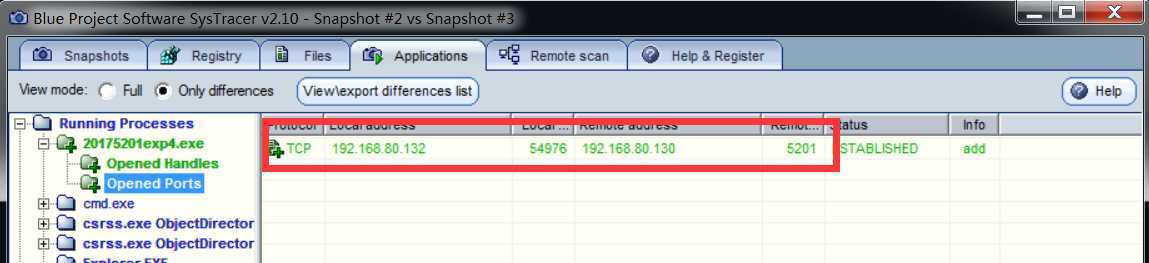

Applications →Running Processes→20175201exp4.exe→Opened Ports

(1)下载wireshark

(2)回连完成后结束捕获,并把过滤规则设置为ip.addr == 192.168.80.130(Kali的IP)

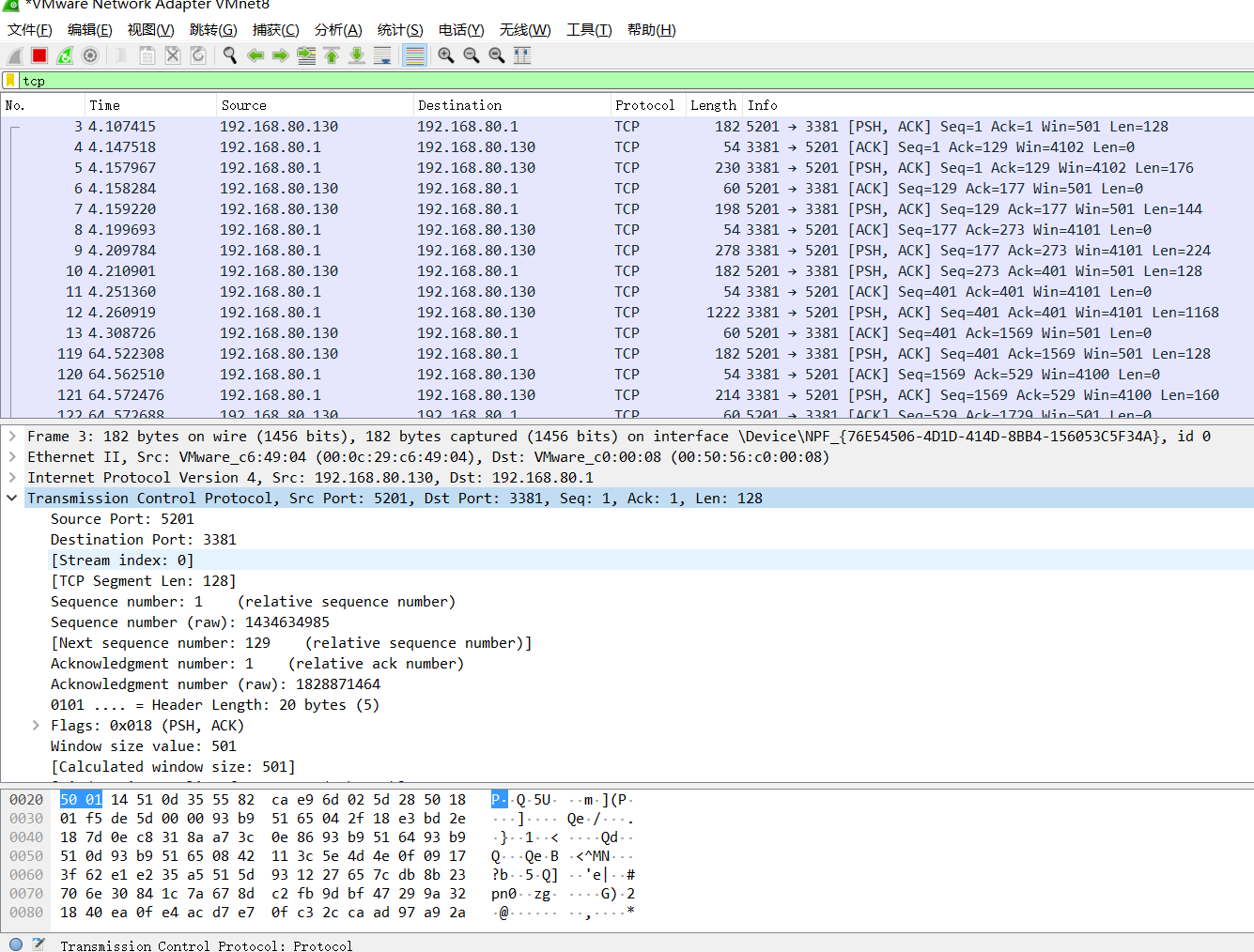

Kali系统与Windows系统Ping通时的TCP包

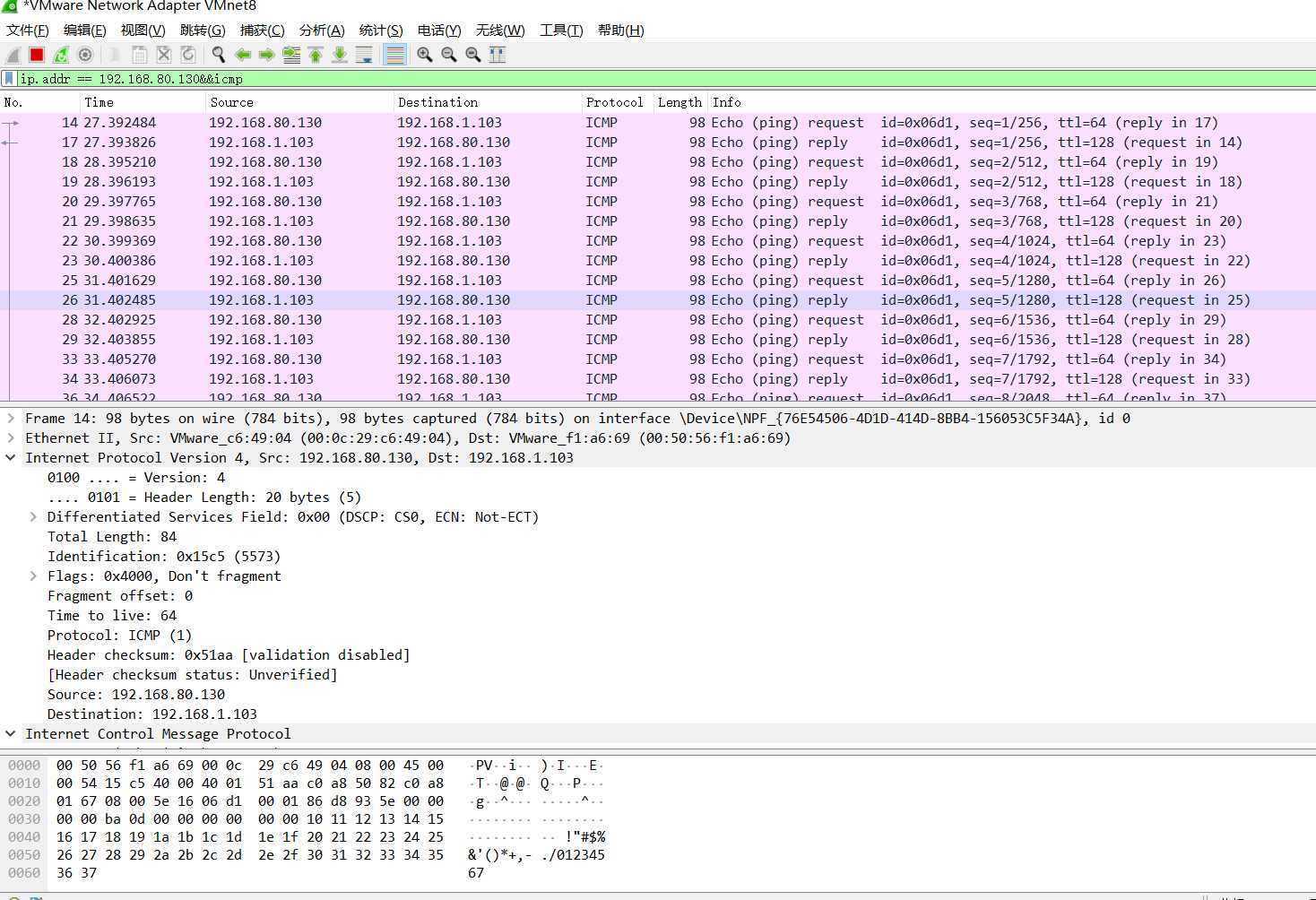

ICMP包

使用windows自带的schtasks指令设置一个计划任务,每隔一定的时间对主机的联网记录等进行记录。

使用sysmon工具,通过修改配置文件,记录相关的日志文件。

使用Process Explorer工具,监视进程执行情况。

使用Wireshark进行抓包分析,监视其与主机进行的通信过程。

使用systracer工具分析恶意软件。

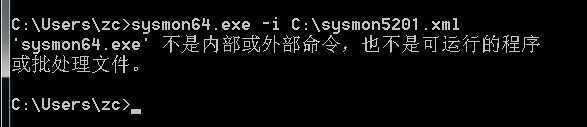

sysmon.exe不是内部或外部命令,也不是可运行的程序或批处理文件

解决:注意Sysmon.exe到底保存在哪,进到那个目录中再继续输指令

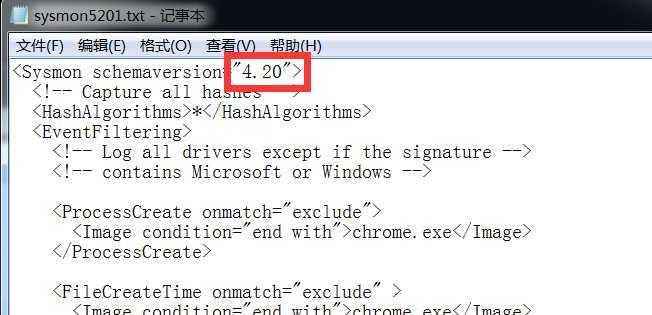

Sysmon.exe和xml中的版本不相符

解决:把sysmon5201.xml用记事本打开,把原来的版本号4.20改为4.23,记得输入指令.\Sysmon.exe -c sysmon5201.xml更新

解决:按Windows+X→进入Windows PowerShell(管理员)

原文:https://www.cnblogs.com/20175201zc/p/12690672.html