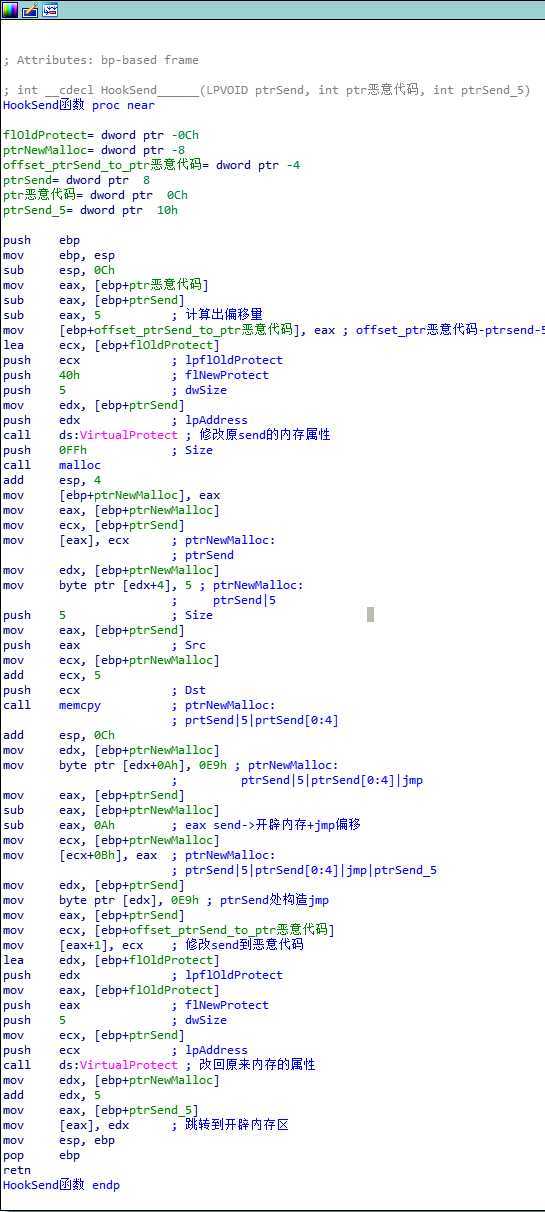

一段HookSend函数的恶意代码反汇编分析

这段代码本身分析难度不大,但理解不好其hook思路造成走了很多弯路,有些理解不到位的。

但之后再写这类inlineHook代码时,可以借鉴这种思路,call [dword_a]; [[dword_a] ]= _originFunc[0:5] + jmp orinFunc+5。

这样当originalFunc返回时返回到的是我们Hook的代码,我们在开头hook,也可能得到该函数的返回值,这种思路你应该明确。

一段HookSend函数的恶意代码反汇编分析-新的InlineHook思路

原文:https://www.cnblogs.com/onetrainee/p/12540614.html