目录

self.perform_authentication(request)self.check_permissionsn(request)self.check_throttles(request)也就是基于角色的访问控制:基于角色的访问控制(RBAC)是实施面向企业安全策略的一种有效的访问控制方式。

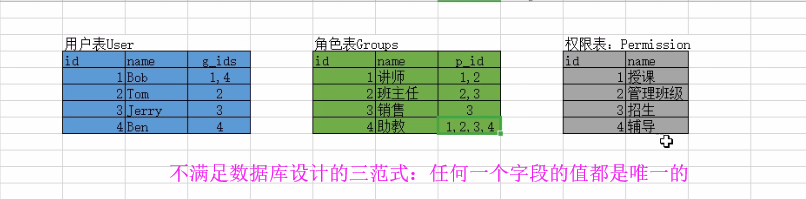

Django框架采用的是RBAC认证规则,RBAC认证规则通常会分为 三表规则、五表规则,Django采用的是六表规则

举个栗子:看图说话

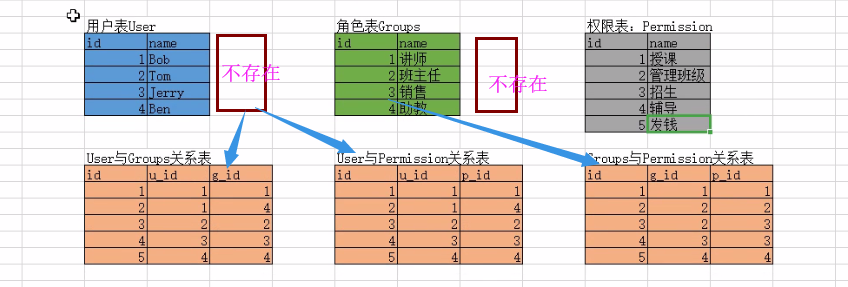

所以我们需要建立关联表(python中是六张表)

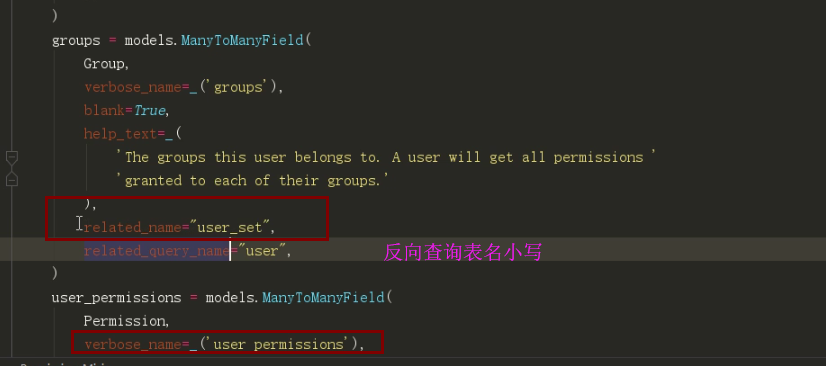

我们在实际开发中可能要重写六表

在python中的数据库中会有这六张表eg:用户表中会有用户名、密码、是否是超级管理员、是否是活跃用户等

在auth_permission中的Content_type:给Django中的所有模块中的所有表进行编号存储到Content_type中

# 应用一:权限表的权限是操作表的,所有在权限表中有一个content_type表的外键,标识该权限具体操作的是哪张表

# 应用二:价格策略

"""

Course:

name、type、days、price、vip_type

基础 免费课 7 0

中级 学位课 180 69

究极 会员课 360 至尊会员

以上的这张课表有大量字段重复以及空值非常麻烦,所以我们需要拆表甚至用到content_type

Course:

name、type、days、content_type_id

基础 免费课 7 null

中级 学位课 180 1

究极 会员课 360 2

content_type表(Django提供)

id、app_label、model

1 app01 course_1

2 app01 course_2

app01_course_1 #价格策略一表(字段不一样)

id、price

app01_course_2 #价格策略二表(字段不一样)

id vip_type

"""注意:

1)auth认证6表必须在第一次数据库迁移前确定,第一次数据库迁移完成

2)完成数据库迁移,出现了auth的用户迁移异常,需要删除的数据库迁移文件有User表所在的自定义应用下的、admin组件下的、auth组件下的表删除了

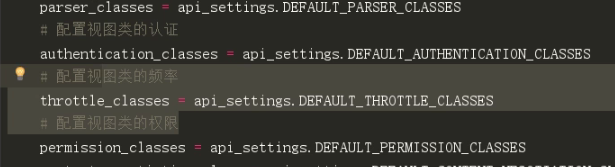

APIView下的dispatch方法中的initial方法中含有三大认证:

self.perform_authentication(request)

self.check_permissions(request)

self.check_throttles(request)APIView下有配置视图类的三大认证

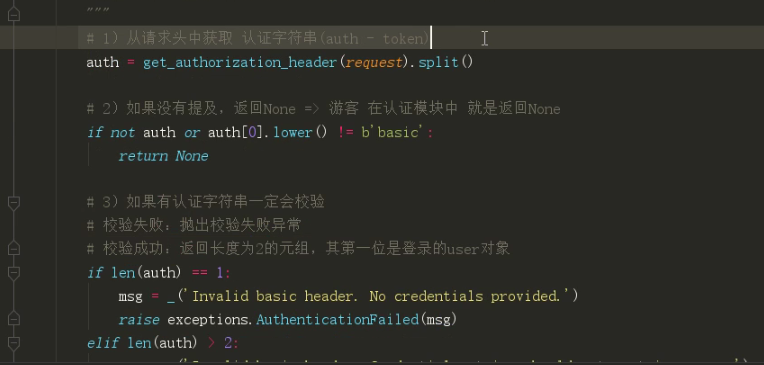

auth组件的校验规则有三点如下图:

session认证是从cookies中去拿

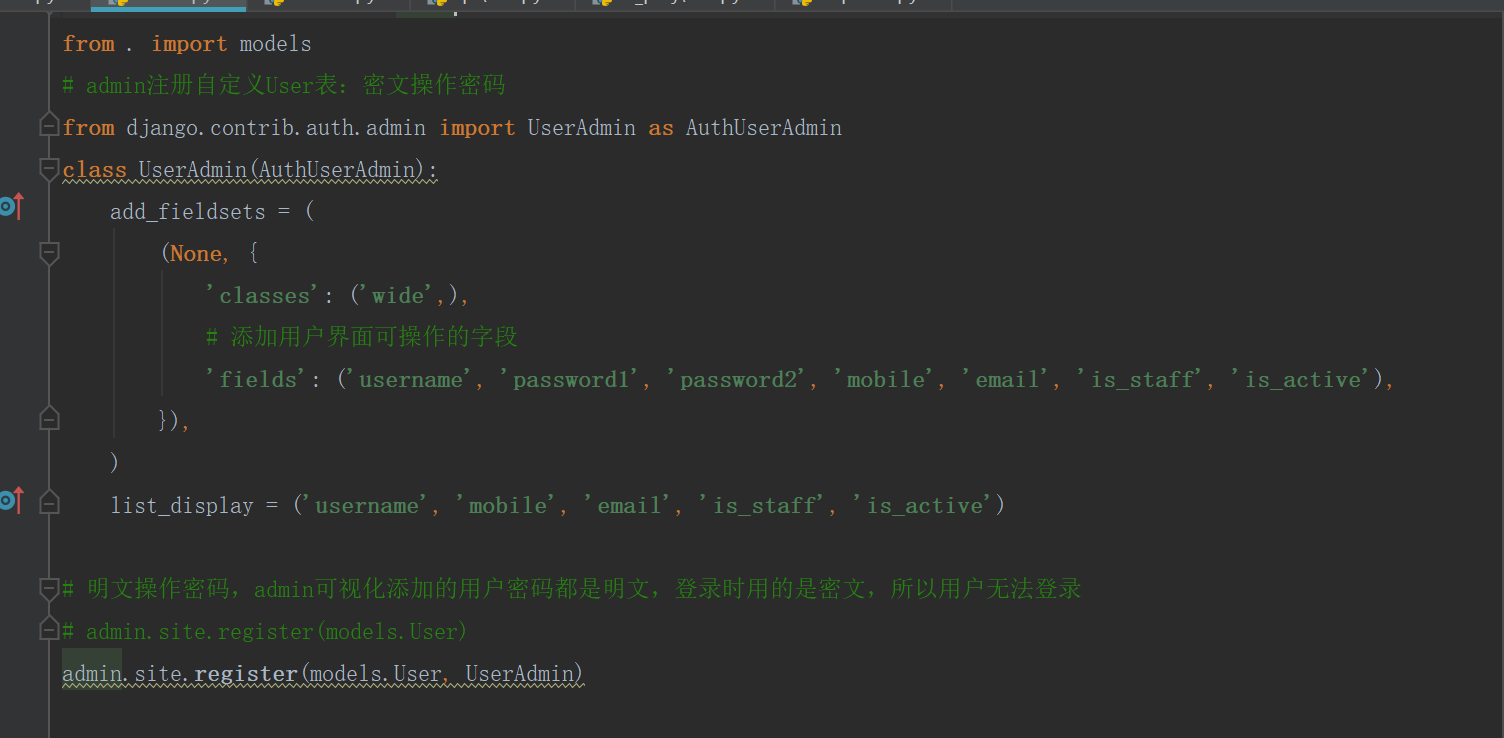

admin中的操作

urls.py:

url(r'^users/$', views.UserListAPIView.as_view()) #群查接口views.py:

from rest_framework.generics import ListAPIView

from . import models, serializers

# 查看所有用户信息,前提:必须是登录的超级管理员

#这里要分析Token源码

from utils.authentications import TokenAuthentication

from utils.permissions import SuperUserPermission

class UserListAPIView(ListAPIView):

# 同电商网站,多接口是不需要登录的,少接口需要登录,使用在需要登录的接口中完成局部配置,进行局部接口校验

authentication_classes = [TokenAuthentication]

permission_classes = [SuperUserPermission]

queryset = models.User.objects.filter(is_active=True, is_superuser=False).all()

serializer_class = serializers.UserModelSerializer

def get(self, request, *args, **kwargs): #如果你想重写状态码

response = self.list(request, *args, **kwargs)

return APIResponse(data=response.data)serializer.py中

from rest_framework import serializers

from rest_framework.serializers import ModelSerializer, ValidationError

from . import models

class UserModelSerializer(ModelSerializer):

class Meta:

model = models.User

fields = ('username', 'email', 'mobile') #还有一些信息你也可以提供附:

views.py中

class UserListAPIView(ListAPIView):

# 同电商网站,多接口是不需要登录的,少接口需要登录,使用在需要登录的接口中完成局部配置,进行局部接口校验

authentication_classes = [TokenAuthentication]

permission_classes = [SuperUserPermission]

pass

# 登录接口:如果是超级管理员登录,返回一个可以交易出超级管理员的token字符串

# 只要有用户登录,就可以返回一个与登录用户相关的token字符串 => 返回给前台 => 签发token => user_obj -> token_str

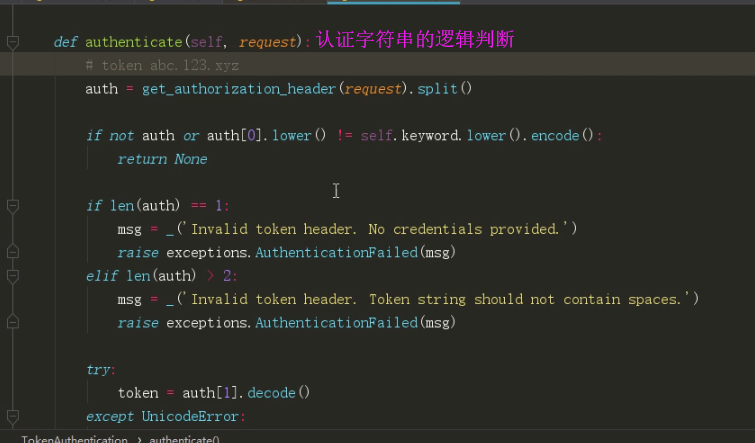

新建一个文件authentications.py

#自定义认证类

"""

认证模块工作原理

1)继承BaseAuthentication类,重写authenticate方法

2)认证规则(authenticate方法实现体):

没有携带认证信息,直接返回None => 游客

有认证信息,校验失败,抛异常 => 非法用户

有认证信息,校验出User对象 => 合法用户

"""

from rest_framework.authentication import BaseAuthentication

from rest_framework.exceptions import AuthenticationFailed

class TokenAuthentication(BaseAuthentication):

prefix = 'Token' #自定义一个反爬

def authenticate(self, request):

# 拿到前台的token

auth = request.META.get('HTTP_AUTHORIZATION')

# 没有返回None,有进行校验

if not auth:

return None

auth_list = auth.split()

if not (len(auth_list) == 2 and auth_list[0].lower() == self.prefix.lower()):

raise AuthenticationFailed('非法用户')

token = auth_list[1]

# 校验算法

user = _get_obj(token)

# 校验失败抛异常,成功返回(user, token)

return (user, token)

# 校验算法(认证类)与签发算法配套

"""

拆封token:一段 二段 三段

用户名A:b64decode(一段)

用户主键B:b64decode(二段)

碰撞解密:md5(用户名A+用户主键B+服务器秘钥) == 三段

服务器秘钥是一个固定的字符串在settings中

"""

import base64, json, hashlib

from django.conf import settings

from api.models import User

def _get_obj(token):

token_list = token.split('.')

if len(token_list) != 3:

raise AuthenticationFailed('token异常')

username = json.loads(base64.b64decode(token_list[0])).get('username')

pk = json.loads(base64.b64decode(token_list[1])).get('pk')

md5_dic = {

'username': username,

'pk': pk,

'key': settings.SECRET_KEY

}

if token_list[2] != hashlib.md5(json.dumps(md5_dic).encode()).hexdigest():

raise AuthenticationFailed('token内容异常')

user_obj = User.objects.get(pk=pk, username=username)

return user_objdef authenticate(self, request):

token = get_token(request)

try:

user = get_user(token) # 校验算法

except:

raise AuthenticationFailed()

return (user, token)新建一个文件夹Permission.py

# 自定义权限类

"""

权限模块工作原理

1)继承BasePermission类,重写has_permission方法

2)权限规则(has_permission方法实现体):

返回True,代表有权限

返回False,代表无权限

"""

from rest_framework.permissions import BasePermission

class SuperUserPermission(BasePermission):

def has_permission(self, request, view):

return request.user and request.user.is_superuserviews.py

# 登录接口:如果是超级管理员登录,返回一个可以交易出超级管理员的token字符串

# 只要有用户登录,就可以返回一个与登录用户相关的token字符串 => 返回给前台 => 签发token => user_obj -> token_str

from rest_framework.generics import GenericAPIView

class LoginAPIView(APIView):

# 登录接口一定要做:局部禁用 认证 与 权限 校验

authentication_classes = []

permission_classes = []

def post(self, request, *args, **kwargs):

serializer = serializers.LoginModelSerializer(data=request.data)

# 重点:校验成功后,就可以返回信息,一定不能调用save方法,因为该post方法只完成数据库查操作

# 所以校验会得到user对象,并且在校验过程中,会完成token签发(user_obj -> token_str)

serializer.is_valid(raise_exception=True)

return APIResponse(data={

'username': serializer.user.username,

'token': serializer.token

})

serializers.py

from django.contrib.auth import authenticate

class LoginModelSerializer(ModelSerializer):

# username和password字段默认会走系统校验,而系统的post请求校验,一定当做增方式校验,所以用户名会出现 重复 的异常

# 所以自定义两个字段接收前台的账号密码

usr = serializers.CharField(write_only=True)

pwd = serializers.CharField(write_only=True)

class Meta: #非标准接口下面的反序列化

model = models.User

fields = ('usr', 'pwd')

def validate(self, attrs): #全局钩子

usr = attrs.get('usr')

pwd = attrs.get('pwd')

try:

user_obj = authenticate(username=usr, password=pwd)

except:

raise ValidationError({'user': '提供的用户信息有误'})

# 拓展名称空间

self.user = user_obj

# 签发token

self.token = _get_token(user_obj)

return attrs

# 自定义签发token

# 分析:拿user得到token,后期还需要通过token得到user

# token:用户名(base64加密).用户主键(base64加密).用户名+用户主键+服务器秘钥(md5加密)

# eg: YWJj.Ao12bd.2c953ca5144a6c0a187a264ef08e1af1原文:https://www.cnblogs.com/yanjiayi098-001/p/11930447.html