论文《Network Traffic Classification Techniques and Comparative Analysis Using Machine Learning Algorithms》2016.IEEE/ICCC

wireshark抓包+netmate提特征+Weka

P2P app使用动态端口

本文用4中ML算法分WWW、DNS、FTP、P2P、Telnet 应用

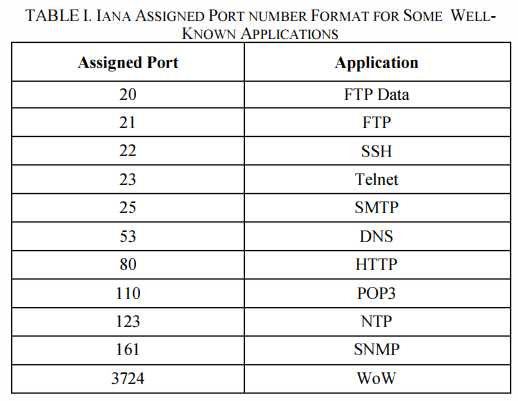

应用层协议对应端口号:

【插播一句突然想到的:就我这个系统流量,想要做到每条都清楚,还是要从pcap这样第一手数据进行分析,需要学习对pcap文件的分析方法,所有ML/DL的都是后来的辅助手段,用来发文章的,DL比较容易,做三层矩阵,做矩阵数学分析,时间空间多角度过,不管检测率怎么样,进一步可以写成大内网协议明确通用手段】

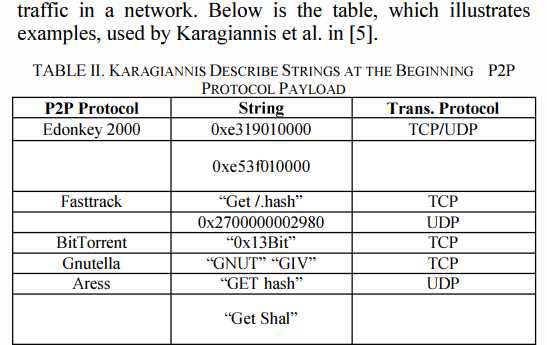

回到文章,关于DPI的一个传输层协议检测表格:(这个【5】其实可以看一下,看看DPI是怎么具体实现的)

DPI面临的几点困难:

1.硬件开销大:在payload中搜索pattern是计算复杂的

2.加密payload用不了,老生常谈无解

3.对于新的application,需要找新的signature pattern(特征字段、签名模式)

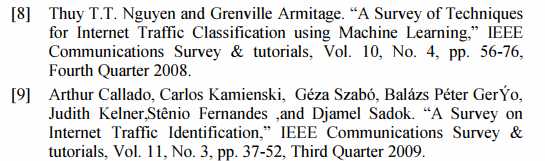

继续下一部分讲了使用ML,给了两篇综述,【9】看过了,【8】晚上找来看看

3.Network Traffic Classification Model

(1)提了一下一分钟内duration of one minute of WWW,DNS,FTP,P2P and Telnet application

(2)特征提取选择:

packet duration,packet length,inter arrival packet time protocol etc.

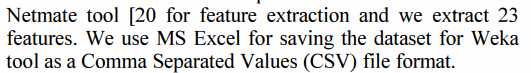

可选的是perl脚本 用的是NetMate tool

选了23个特征,具体没给,这就是扯淡,水货

十折交叉检验

【后记:这篇论文 没卵用 下次还是鉴别一下再看】

13:56 一会三点去航天桥开会,一会儿2:30回去问问书和出差报销的事,现在做会儿leetcode

原文:https://www.cnblogs.com/tutu-juejue/p/11571818.html