Double Free其实就是同一个指针free两次。虽然一般把它叫做double free。其实只要是free一个指向堆内存的指针都有可能产生可以利用的漏洞。double free的原理其实和堆溢出的原理差不多,都是通过unlink这个双向链表删除的宏来利用的。只是double free需要由自己来伪造整个chunk并且欺骗操作系统。

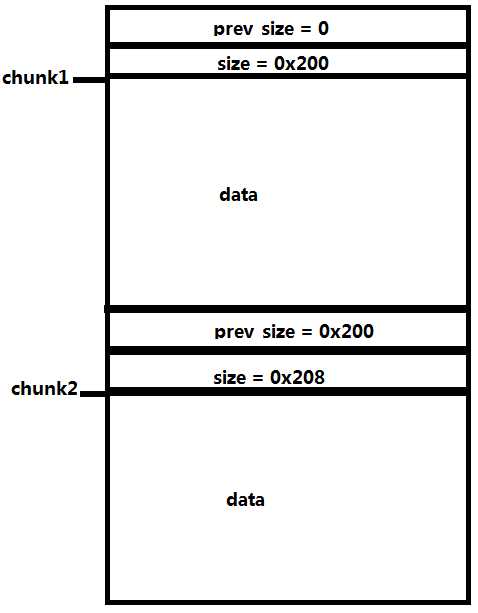

首先申请两块堆内存:

chunk1 = malloc(504) chunk2 = malloc(512)

如下图:

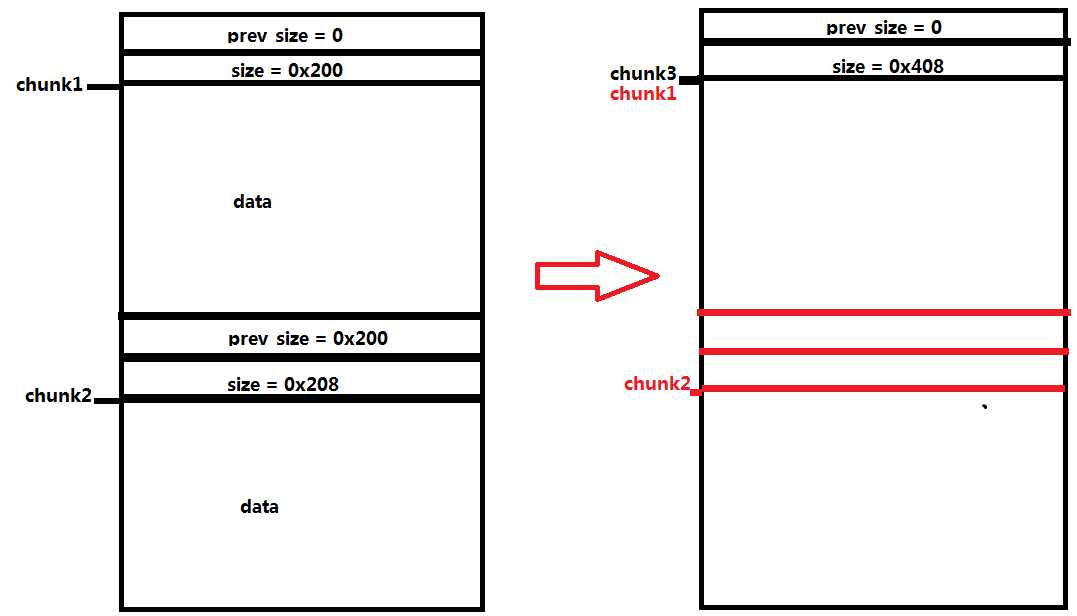

然后释放这两个堆

free(chunk1)

free(chunk2)

不过并没有释放这两个内存,chunk1和chunk2依然指向free之前的堆内存

再申请一个新的堆

chunk3 = malloc(1024)

不过这个新的堆要时前面两个堆大小的和,所以系统会把之前分派的内存给返回。如下图

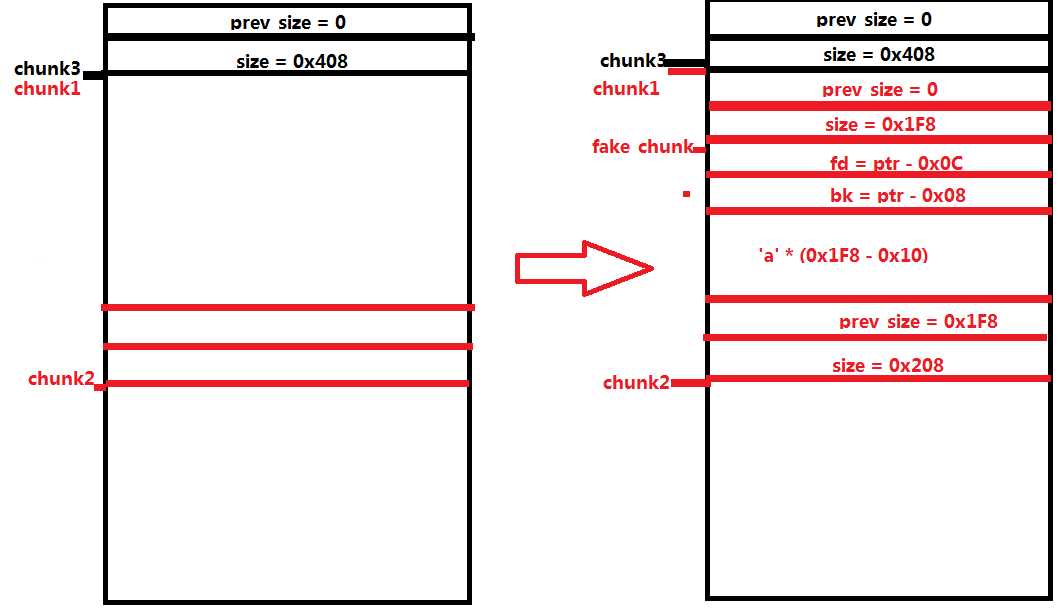

在chunk3中我们构造一个伪chunk(fake_chunk),同unlink.我们也需要一个指向chunk1的指针,向chunk3中输入:

payload = (prev_size = 0) + (size = 0x1F8) + (fd = ptr - 0x0c) + (bk = ptr - 0x08) + ‘a‘*(0x1F8 - 0x10) + (prev_size = 0x1F8) + (size = 0x208)

如图所示:

最后执行

free(chunk2)

这里就和unlink是一样的了,向后合并,最终ptr指向ptr - 0x0C,就可以对任意地址进行写操作了。

看雪.Wifi万能钥匙 CTF 2017 第4题Writeup---double free解法

原文:http://www.cnblogs.com/elvirangel/p/7203540.html