荒废了一个多月了,重新捡起来,手生了不少。发现在《4.1下》的文章里没有 提到pcap库,实在是不应该。

在网络数据分析的工具中,tcpdump绝对是大名鼎鼎,tcpdump底层是libpcap库,由C语言编写。 Pcapy模块则是基于libpcap的Python接口。pcapy在github上的项目地址为: https://github.com/CoreSecurity/pcapy。

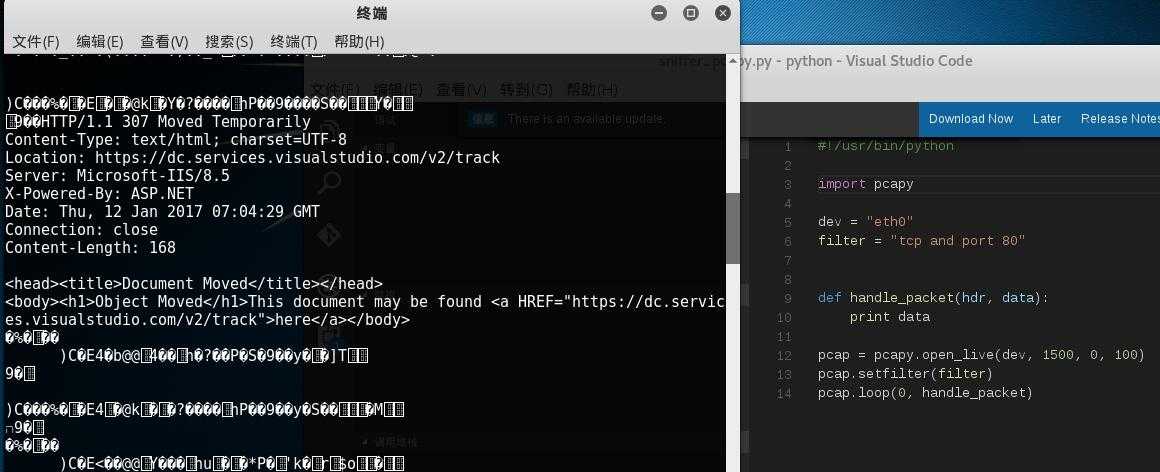

下面我们来看看如何使用pcapy实现数据包的捕获。

#!/usr/bin/python

import pcapy

dev = "eth0"

filter = "tcp and port 80"

def handle_packet(hdr, data):

print data

pcap = pcapy.open_live(dev, 1500, 0, 100)

pcap.setfilter(filter)

pcap.loop(0, handle_packet)

上面的代码很简单,首先导入pcapy模块,之后定义了两个变量,dev为要监听的网卡, filter是BPF 格式的过滤表达式,这里我们只捕获http协议的数据。 handle_packet方法是用来处理捕获的数据包的逻辑, 这里我们只是简单的打印捕获的数据,在之后的文章中,我们会继续扩展该方法,用来 做数据解析。

最后三行代码是我们使用pcapy进行数据捕获的具体应用。

pcap = pcapy.open_live(dev, 1500, 0, 100)

open_live方法第一个参数是要打开的设备,第二个参数是捕获数据包的大小, 第三个参数是否打开混杂模式,第四个参数是等待数据包的延迟时间,该方法返回一个 pcapy对象。

pcap.setfilter(filter)

调用setfilter方法,设置过滤器。

pcap.loop(0, handle_packet)

调用loop方法,开始执行数据包捕获,该方法的第一个参数为执行次数,小于或等于0为不限制, 第二个参数为数据包处理函数。

好了,就补充说明这么多,运行结果如下:

最后感谢那些不离不弃的朋友们!

第4.2节《4.1 Sniffer(嗅探器)之数据分析》已经在微信订阅号抢先发布,进入订阅号(二维码在下方),从菜单“精华”—>”Python黑帽编程”进入即可。

查看完整系列教程,请关注我的微信订阅号(xuanhun521,下方二维码),回复“python”。问题讨论请加qq群:Hacking (1群):303242737 Hacking (2群):147098303。

欢迎关注“玄魂工作室”

PYTHON黑帽编程 4.1 SNIFFER(嗅探器)之数据捕获--补充

原文:http://www.cnblogs.com/xuanhun/p/6278985.html