恶意代码自我保护

进程保护

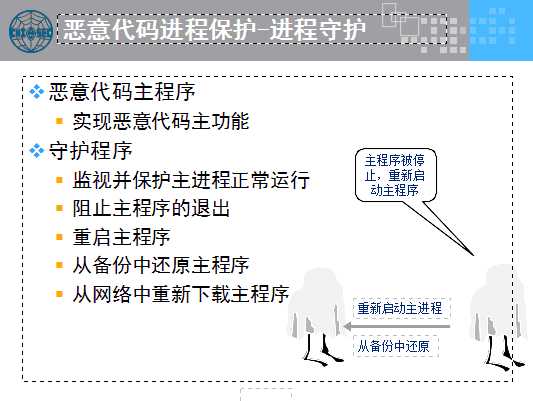

进程守护

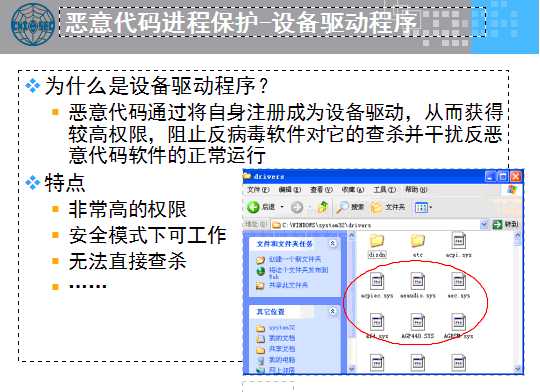

超级权限

检测对抗

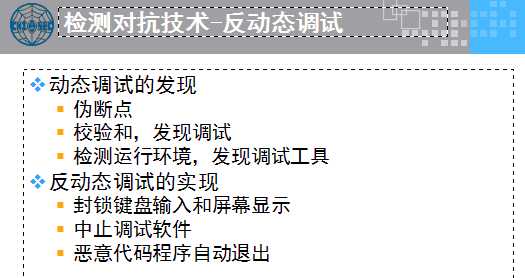

反动态调试

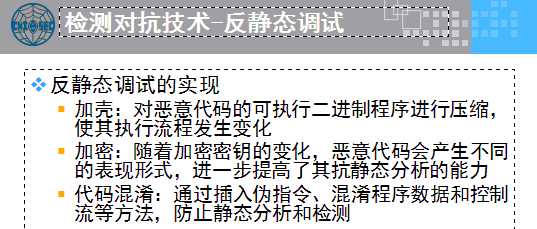

反静态调试

恶意代码检测技术

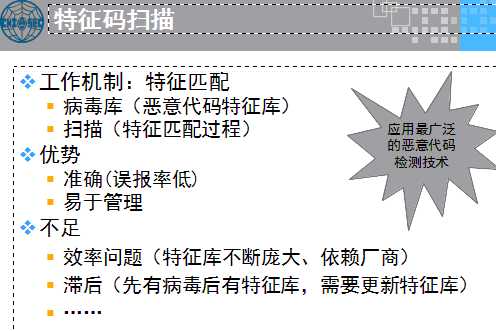

特征码扫描

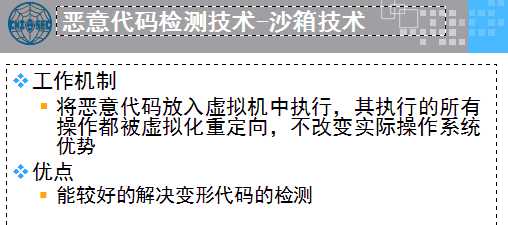

沙箱技术

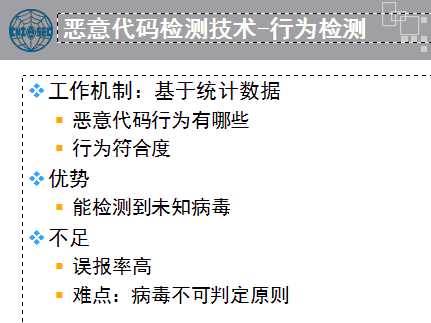

行为检测

恶意代码分析技术

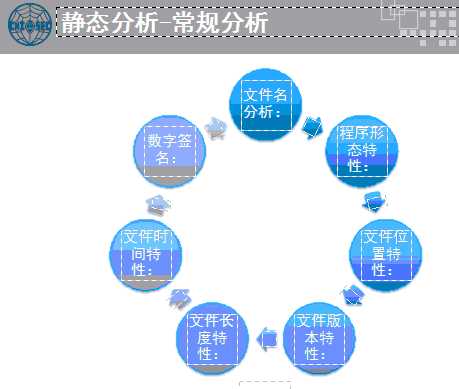

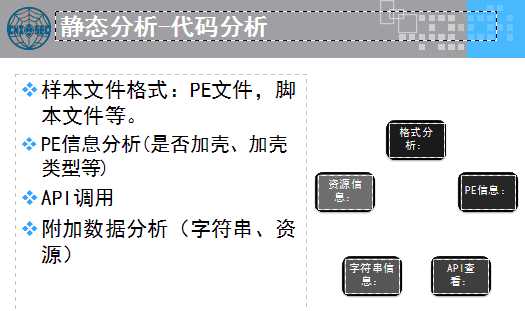

静态分析

需要实际执行恶意代码,它通过对其二进制文件的分析,获得恶意代码的基本结构和特征,了解其工作方式和机制

动态分析

在虚拟运行环境中,使用测试及监控软件,检测恶意代码行为,分析其执行流程及处理数据的状态,从而判断恶意代码的性质,并掌握其行为特点。

优点

不需要运行恶意代码,不会影响运行环境的安全

可以分析恶意代码的所有执行路径

不足

随着复杂度的提高,执行路径数量庞大,冗余路径增多,分析效率较低

恶意代码动态分析-程序功能

API使用

文件读写

新增?

删除?

改动?

注册表读写

新增?

删除?

改动?

内核调用

恶意代码动态分析-行为分析

行为分析

本地行为

网络行为

传播方式

运行位置

感染方式

其它结果等

动态分析的特点

优点

针对性强

具有较高的准确性

不足

由于分析过程中覆盖的执行路径有限,分析的完整性难以保证

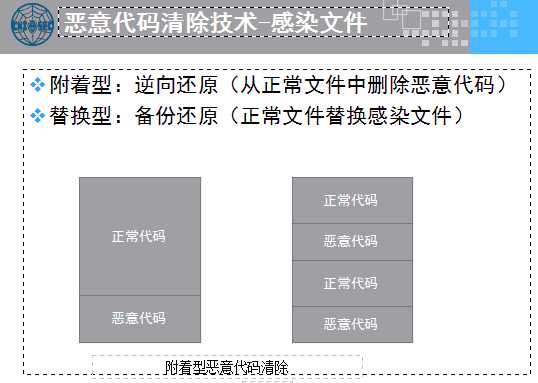

恶意代码清除技术-感染引导区

清除方式:修复/重建引导区

从备份修复引导区

重建主引导区(FDISK /MBR)

恶意代码监测及预警-HoneyPot

原文:http://www.cnblogs.com/yaochc/p/5595318.html